En el panorama actual de la ciberseguridad, los ataques de ransomware continúan siendo una amenaza significativa para organizaciones, gobiernos y empresas a nivel global. Dentro de este ecosistema, el grupo ransomware Everest, afiliado a Rusia y activo desde 2020, ha destacado por una serie de ataques notables y por su método particular de extorsión a través de sitios de filtraciones donde publica datos robados para presionar a las víctimas a pagar. Sin embargo, un reciente golpe ha sorprendido tanto a la comunidad de ciberseguridad como a la misma banda: el sitio de filtraciones de Everest fue hackeado y desplazado durante el último fin de semana, dejando un mensaje en su espacio web. El mensaje que apareció en el sitio fue simple pero contundente: “Don’t do crime CRIME IS BAD xoxo from Prague”. Esta declaración en inglés, escrita de manera informal y con una clara condena al crimen, deja entrever que los autores del ataque podrían estar motivados por razones éticas, aunque la identidad exacta de quienes están detrás del hackeo todavía no se ha confirmado.

Entre las posibilidades se encuentran grupos rivales, activistas cibernéticos o incluso servicios de inteligencia e investigación que buscan sabotear la operativa de Everest y enviar un mensaje claro sobre la impunidad del delito cibernético. Desde su surgimiento en 2020, Everest ha acumulado un historial considerable de ciberataques dirigidos a entidades de alto perfil. Entre los incidentes más notorios está el robo de datos confidenciales de más de 420,000 clientes de la cadena minorista de cannabis Stiizy, caso que generó gran repercusión mediática en Estados Unidos. Además, el grupo está vinculado por agencias gubernamentales norteamericanas a infiltraciones en instalaciones de la NASA y brechas digitales contra el gobierno brasileño. Estos ataques no solo revelan la capacidad técnica y la ambición de Everest, sino también los objetivos estratégicos y la complejidad detrás de su funcionamiento como organización criminal.

El fenómeno del ransomware ha evolucionado en los últimos años; múltiples colectivos como LockBit, Conti o REvil han sido objeto a su vez de desmontajes o ataques internos que han afectado su operativa. Lo que estamos presenciando con Everest es otra muestra de cómo incluso aquellas entidades que aparentan tener un alto nivel de protección e seguridad pueden caer víctimas del hacking. Esto añade una capa de complejidad, ya que ahora no sólo las víctimas convencionales sufren un riesgo, sino que incluso las propias bandas criminales están expuestas a sabotajes. En un contexto más amplio, el ataque al sitio de filtraciones de Everest llega en un momento en el que los ataques de ransomware están aumentando en frecuencia y sofisticación, pero el pago de las demandas por parte de las víctimas parece ir en descenso. Las empresas y organizaciones están adoptando estrategias más resilientes, incluyendo mejores sistemas de respaldo, respuestas legales coordinadas y políticas de no pago.

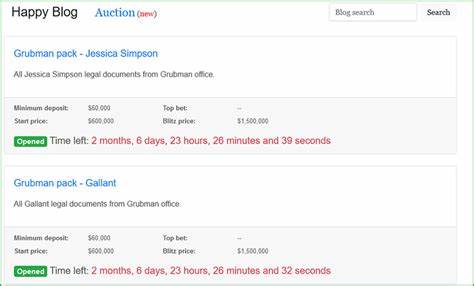

Esta tendencia afecta directamente el modelo rentable de los grupos como Everest, que dependen del temor y la presión a través de la publicación pública de datos sensibles para forzar los pagos. Al perder esta herramienta, su poder de extorsión disminuye. Un aspecto relevante es la importancia que tienen los sitios de filtraciones en el esquema operacional de ransomware. Estos portales se usan como una especie de vitrina pública donde se exhiben bases de datos, documentos o archivos comprometidos, haciendo una apuesta por la vergüenza y las consecuencias reputacionales para presionar a las víctimas a satisfacer las demandas económicas. Intervenir estos sitios representa una estrategia efectiva para debilitar a los grupos criminales, ya que afecta directamente su capacidad de ejercer presión.

Aunque no se conoce con certeza quién ha realizado el hackeo a Everest, la referencia al lugar en el mensaje –Praga– abre especulaciones interesantes. Praga es un centro neurálgico para muchas agencias europeas de inteligencia y ciberseguridad. La implicación de fuerzas de seguridad u organismos encubiertos podría formar parte de campañas coordinadas para desmontar estas redes desde su interior. También hay que considerar que otras bandas de ransomware pueden haber aprovechado esta intervención para buscar ventaja en una competencia no declarada. Desde el punto de vista de la ciberseguridad gubernamental y privada, la historia reciente refleja que el éxito en la defensa informática depende no sólo de proteger sistemas, sino también de adoptar tácticas agresivas para contrarrestar a los atacantes.

Más allá de los mecanismos tradicionales, emergen técnicas de ciber inteligencia ofensiva, colaboraciones internacionales y esfuerzos para desmantelar nexo a nexo las redes criminales. La cuestión ética también está presente en este escenario. Mientras estos grupos amenazan con revelar datos personales, financieros o corporativos, el daño colateral impacta directamente a millones de personas y a infraestructuras críticas. Sin embargo, intervenciones como la vivida en Everest plantean preguntas fundamentales sobre la legalidad y legitimidad de las ofensivas digitales. ¿Es justificable el hackeo de un grupo de delincuencia organizada? ¿Dónde está el límite para actores estatales o civiles que buscan justicia por sus propias manos en el ciberespacio? Por otro lado, el hackeo de Everest alimenta el debate alrededor de las políticas de pago de ransomware.

Organismos internacionales y expertos aconsejan no ceder ante las demandas para evitar financiar y perpetuar estas prácticas ilícitas. Sin embargo, la presión para restablecer operaciones y proteger datos sensibles a veces empuja a algunas víctimas a realizar los pagos. Fomentar una cultura de resiliencia organizacional, concientización y uso de tecnologías avanzadas de protección es fundamental para cortar esta cadena. Sumado a todo esto, la dinámica del ransomware está siendo potenciadamente impactada por factores tecnológicos emergentes como la inteligencia artificial y el machine learning, que si bien pueden facilitar la detección de amenazas, también pueden ser explotadas por criminales para automatizar y optimizar sus ataques. Además, el entorno regulatorio y las amenazas legales comienzan a endurecerse para limitar las actividades ilícitas en la red.

En conclusión, el hackeo del sitio de filtraciones del grupo Everest representa un acontecimiento que tiene repercusiones importantes en la ciberseguridad mundial. Este episodio pone en evidencia la fragilidad incluso dentro de las organizaciones criminales, refleja la creciente complejidad del combate cibernético y demuestra que las guerras digitales no solo se libran contra víctimas inocentes, sino también entre atacantes. La importancia de seguir fortaleciendo mecanismos de prevención, respuesta rápida y colaboración internacional es más vital que nunca para enfrentar la amenaza del ransomware y proteger los activos digitales de la sociedad global.