En la era digital, el aumento de la interconectividad ha hecho que las empresas sean más vulnerables a ataques cibernéticos. Recientemente, un informe de investigadores de Recorded Future resaltó que miles de empresas que utilizan el marco Ray están en riesgo significativo de ciberataques. Este artículo profundiza en las implicaciones de este hallazgo y proporciona consejos sobre cómo mitigar estos riesgos. ¿Qué es el marco Ray? El marco Ray es una biblioteca de Python que se utiliza para el procesamiento paralelo y distribuido. Su popularidad ha crecido enormemente entre las empresas tecnológicas que buscan optimizar sus operaciones y mejorar la eficiencia de sus procesos de datos.

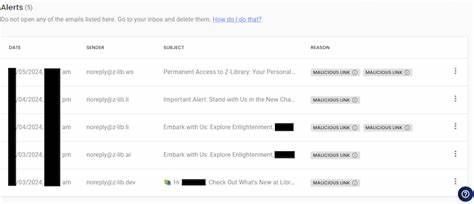

Sin embargo, esta popularidad también ha atraído la atención de actores maliciosos que buscan explotar sus vulnerabilidades. ¿Cuáles son las vulnerabilidades identificadas? Los investigadores han identificado varias vulnerabilidades en el marco Ray que pueden ser explotadas por los hackers. Estas vulnerabilidades pueden permitir a los atacantes obtener acceso no autorizado a los sistemas de las empresas, exfiltrar datos sensibles o incluso tomar el control total de sus entornos de procesamiento. 1. Configuraciones de Seguridad Deficientes: Muchas empresas implementan el marco Ray sin las configuraciones de seguridad necesarias, lo que las hace vulnerables desde el principio.

2. Falta de Actualizaciones: La falta de actualizaciones regulares en el marco puede dejar a las empresas expuestas a nuevas amenazas que se descubren con el tiempo. 3. Uso de Componentes Vulnerables: A menudo, las empresas utilizan bibliotecas adicionales que pueden contener vulnerabilidades conocidas, aumentando aún más el riesgo. Consecuencias de los Ciberataques La exposición a ciberataques puede tener consecuencias devastadoras para las empresas.

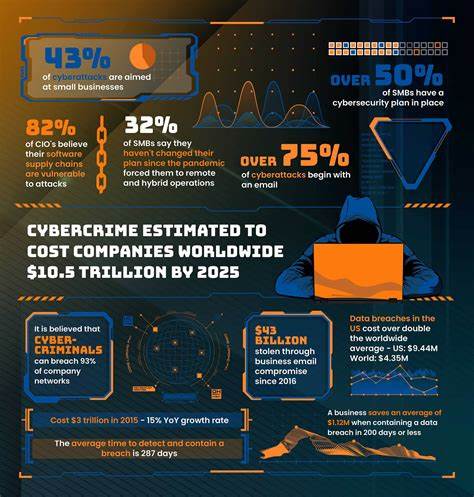

Entre las implicaciones más graves se encuentran: - Pérdida de Datos: La exfiltración de datos sensibles puede resultar en la pérdida de información crítica para los negocios, afectando su funcionamiento diario. - Daño a la Reputación: Un ataque exitoso puede dañar seriamente la reputación de una empresa, disminuyendo la confianza de los clientes y socios comerciales. - Impacto Financiero: Además de los costos inmediatos asociados con la recuperación de un ataque, las empresas pueden enfrentarse a multas y procedimientos legales. Cómo Protegerse Protegerse contra ciberataques es esencial para las empresas que utilizan el marco Ray. Aquí hay algunas medidas que las empresas pueden tomar para fortalecer su seguridad: 1.

Configuración adecuada del entorno: Asegúrate de seguir las mejores prácticas de seguridad al configurar el marco Ray. Esto incluye limitar el acceso solo a los usuarios autorizados y establecer firewall adecuadamente. 2. Actualizaciones Regulares: Mantén siempre actualizada la versión del marco Ray y de todas las bibliotecas relacionadas. Esto incluye aplicar parches de seguridad tan pronto como sean lanzados.

3. Auditorías de Seguridad: Realiza auditorías de seguridad regulares en tu sistema para identificar y mitigar posibles vulnerabilidades antes de que sean explotadas. 4. Capacitación del Personal: Capacita a tu equipo en buenas prácticas de ciberseguridad para que estén al tanto de las amenazas emergentes y sepa cómo responder a un incidente. 5.

Implementación de Herramientas de Monitorización: Utiliza herramientas de monitorización que puedan alertar sobre comportamientos anómalos en tu red, lo que te permitirá responder rápidamente a un posible ataque. El Futuro del Marco Ray y la Seguridad Cibernética La creciente adopción del marco Ray plantea desafíos y oportunidades en cuanto a la seguridad cibernética. A medida que este marco continúa evolucionando, es responsabilidad de las empresas mantenerse informadas sobre las mejores prácticas y seguir implementando medidas de seguridad robustas. Esto no solo protegerá sus datos e infraestructura, sino que también asegurará su posición en un mercado competitivo donde la confianza del cliente se basa en la seguridad. Conclusión La información presentada por los investigadores de Recorded Future no debe ser subestimada.

Miles de empresas que utilizan el marco Ray están en riesgo de ciberataques, y es imperativo que se tomen medidas inmediatas para garantizar la seguridad de sus sistemas. Con las estrategias adecuadas, las empresas pueden mitigar el riesgo y continuar beneficiándose del uso del marco Ray sin comprometer su seguridad. La inversión en ciberseguridad es una inversión en el futuro de cualquier empresa, y en un entorno digital cada vez más hostil, estas precauciones son más necesarias que nunca.