En un escenario donde la tecnología avanza a pasos agigantados, la seguridad cibernética se ha convertido en un tema de creciente preocupación. Recientemente, Trend Micro, una de las principales empresas de ciberseguridad en el mundo, ha revelado un ataque que podría cambiar la forma en la que los desarrolladores y los usuarios manejan sus activos digitales. Este ataque involucra la infección de un paquete de Node.js, lo que ha desatado alarmas entre la comunidad de programadores y amantes de las criptomonedas. Node.

js es una plataforma popular que permite a los desarrolladores crear aplicaciones del lado del servidor utilizando JavaScript. A medida que su popularidad ha crecido, también lo ha hecho el interés de los cibercriminales por atacar esta tecnología. En este caso específico, un hacker logró infiltrarse en un paquete de Node.js y lo modificó para robar información de las billeteras de Bitcoin de los usuarios. El ataque se dio a conocer cuando algunos usuarios comenzaron a notar actividades inusuales en sus billeteras de Bitcoin.

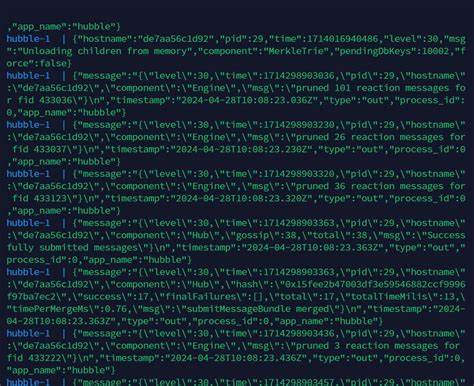

Al investigar más a fondo, Trend Micro descubrió que la vulnerabilidad se encontraba en un paquete muy utilizado en la comunidad de desarrollo. Los detalles del ataque son alarmantes: el hacker logró implementar un código malicioso que permitía el robo de credenciales de las billeteras de criptomonedas de aquellos que instalaran el paquete infectado. La técnica utilizada por el atacante es conocida como "suplantación de dependencia", donde una biblioteca o paquete legítimo se ve comprometido y se convierte en un vector de ataque para infectar a otros. Este enfoque se ha vuelto cada vez más común en la comunidad de código abierto, donde los desarrolladores confían en la integridad de las bibliotecas que utilizan, pensando que son seguras. Trend Micro llevó a cabo una exhaustiva investigación y descubrió que el paquete comprometido había sido descargado miles de veces antes de que se detectara la amenaza.

La velocidad a la que este tipo de ataques se puede propagar es alarmante, ya que muchos desarrolladores utilizan paquetes populares sin realizar un análisis exhaustivo de los mismos. Este caso en particular ha servido como un despertador para la comunidad, instando a los desarrolladores a ser más cautelosos y a adoptar prácticas de seguridad más rigurosas. La infección del paquete no solo afecta a los desarrolladores que lo utilizan, sino también a los usuarios finales que interactúan con las aplicaciones creadas a partir de dicho paquete. Cuando un usuario descarga una aplicación que depende del paquete infectado, se convierte en un objetivo potencial para el ladrón digital. La situación se agrava porque, a menudo, los usuarios no son conscientes de los riesgos que corren al interactuar con aplicaciones que utilizan bibliotecas de terceros.

En el transcurso de esta investigación, Trend Micro también notificó a la comunidad de Node.js sobre la vulnerabilidad y trabajó con ellos para eliminar el paquete de los repositorios oficiales. Sin embargo, este tipo de situaciones plantea un dilema: aunque se tomen medidas para eliminar paquetes dañinos, el ciclo de desarrollo y las actualizaciones constantes de software pueden permitir que otros atacantes busquen nuevas formas de infiltrarse. La lección más importante que se puede extraer de este incidente es la necesidad de una mayor educación en ciberseguridad dentro de la comunidad de desarrollo. La falta de conciencia sobre los riesgos asociados con el uso de paquetes de código abierto puede tener consecuencias devastadoras.

Se hace imperativo que los desarrolladores realicen auditorías de seguridad y arrebaten la falsa sensación de seguridad que a menudo acompaña el uso de herramientas y bibliotecas populares. En respuesta a este ataque, algunos expertos en seguridad han comenzado a recomendar el uso de herramientas que supervisen las dependencias de manera proactiva. Estas herramientas no solo pueden detectar bibliotecas vulnerables, sino también sugerir alternativas más seguras. Además, se hace un llamado a los desarrolladores para que realicen prácticas de codificación más seguras y mantengan sus proyectos actualizados. El auge de las criptomonedas ha generado un gran interés tanto en la inversión como en el desarrollo de aplicaciones en este ámbito.

Sin embargo, este interés también ha atraído la atención de criminales que buscan explotar cualquier vulnerabilidad que puedan encontrar. La inseguridad en el manejo de activos digitales se ha convertido en un tema candente, y este ataque es solo el último recordatorio de que los desarrolladores deben estar siempre alerta. No obstante, es crucial reconocer que la tecnología por sí sola no es el problema. La mayoría de las veces, son los seres humanos los que cometen errores que pueden poner en riesgo la seguridad de los sistemas. Phishing, contraseñas débiles y falta de conocimiento sobre buenas prácticas son algunas de las formas en que los atacantes pueden ganar acceso a la información crítica.

A medida que avanzamos hacia un futuro cada vez más digital, es probable que este tipo de ataques se vuelvan más sofisticados. Los cibercriminales están en constante evolución, procurando nuevas formas de infiltrarse y explotar vulnerabilidades. Por lo tanto, la educación y la concienciación sobre la ciberseguridad juegan un papel fundamental en la defensa contra tales ataques. En conclusión, el ataque que infectó un paquete de Node.js para robar información de las billeteras de Bitcoin es un claro recordatorio de la fragilidad de la seguridad en el ecosistema de desarrollo de software.

Este incidente no solo afecta a los programadores, sino que también tiene implicaciones para los usuarios finales que confían en estas aplicaciones. La comunidad necesita unirse y prestar atención a estas amenazas, adoptando prácticas de seguridad más robustas para proteger tanto sus activos como la integridad del software que desarrollan. En la lucha continua contra el cibercrimen, la preparación y la educación son la primera línea de defensa.