Cryptojacking: Comprendiendo y Defendiendo Contra el Abuso de Recursos de Cómputo en la Nube En el mundo de la tecnología y la seguridad cibernética, un fenómeno que ha cobrado notoriedad en los últimos años es el cryptojacking. Este término se refiere al uso no autorizado de los recursos computacionales de un usuario o de una organización para minar criptomonedas. Con la creciente popularidad de las monedas digitales y la expansión de los servicios en la nube, el cryptojacking se ha convertido en una amenaza significativa que merma la eficiencia y la seguridad de los sistemas. Microsoft, una de las compañías líderes en tecnología a nivel mundial, ha tomado la iniciativa de investigar y difundir información sobre este problema emergente. La empresa ha desarrollado estrategias significativas para ayudar a las empresas a proteger sus sistemas, y también ha educado a los usuarios sobre cómo identificar y defenderse contra estos ataques.

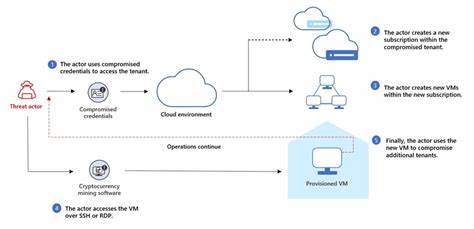

El cryptojacking suele utilizarse a través de scripts maliciosos que se ejecutan en las computadoras o en la infraestructura de la nube de un usuario. Cuando un atacante logra implementar este script, puede hacer que los recursos del dispositivo o del servidor se utilicen para minar criptomonedas sin que el propietario lo sepa. Este tipo de ataque no solo consume potencia de procesamiento, sino que también puede provocar un aumento en los costos de energía eléctrica y un deterioro del hardware. Los efectos secundarios incluyen un impacto negativo en el rendimiento de los servicios y una mayor vulnerabilidad a otros ataques cibernéticos. ¿Cómo se lleva a cabo el cryptojacking? Hay varias técnicas que los atacantes utilizan para infiltrarse en los sistemas.

Una de las más comunes es la explotación de vulnerabilidades en software o sistemas operativos. Esto puede suceder debido a la falta de actualizaciones regulares o configuraciones inadecuadas. Por otro lado, los atacantes también pueden utilizar anuncios maliciosos en línea o sitios web comprometidos para introducir scripts de minado en las computadoras de los usuarios desprevenidos. De este modo, incluso aquellos que visitan sitios legítimos pueden verse afectados. Este tipo de ataque es difícil de detectar a simple vista, ya que normalmente no causa daños visibles inmediatos.

Sin embargo, los síntomas pueden incluir un rendimiento más lento de la máquina, un aumento en el consumo de energía y un uso elevado de la CPU. Esto puede llevar a los usuarios a pensar que tienen problemas de hardware o software, cuando en realidad están siendo víctimas de un ataque. La respuesta de Microsoft al problema del cryptojacking ha sido proactiva. La compañía ha desarrollado varias características de seguridad en sus plataformas que ayudan a detectar y mitigar amenazas antes de que causen daños. Entre estas medidas de seguridad se incluyen la implementación de soluciones de seguridad en la nube, como Microsoft Defender for Cloud, que monitorea continuamente los recursos en busca de comportamientos sospechosos y actividades inusuales.

Además, Microsoft ofrece herramientas educativas y recursos informativos para que las empresas y los individuos puedan entender mejor este tipo de amenaza. La concienciación es uno de los pilares más importantes en la lucha contra el cryptojacking. Las organizaciones deben educar a sus empleados sobre las mejores prácticas de seguridad, como no hacer clic en enlaces sospechosos, mantener los sistemas actualizados y utilizar soluciones de seguridad robustas. La importancia de la configuración en la seguridad de la nube no puede ser subestimada. Muchas veces, los atacantes aprovechan configuraciones predeterminadas que son vulnerables.

Por lo tanto, es fundamental que las organizaciones revisen sus configuraciones de seguridad en la nube regularmente y implementen controles adicionales según sea necesario. La autenticación multifactor y las auditorías de seguridad son ejemplos de prácticas que pueden fortalecer la defensa contra estos ataques. No obstante, la responsabilidad no recae únicamente en las empresas y los proveedores de servicios. Los usuarios individuales también tienen un papel que desempeñar en la defensa contra el cryptojacking. Esto incluye ser proactivos en la instalación de software de seguridad confiable, mantener el sistema operativo y las aplicaciones actualizadas, así como estar atentos a cualquier actividad inusual en sus dispositivos.

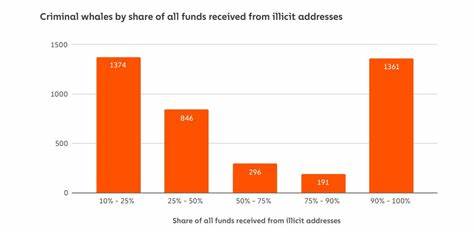

La lucha contra el cryptojacking también implica colaboración a nivel de la industria. Empresas como Microsoft están trabajando junto a otras organizaciones para compartir información sobre amenazas y desarrollar mejores soluciones de seguridad. La inteligencia compartida puede ser un arma poderosa en la lucha contra la evolución constante de las tácticas de los atacantes. En el contexto actual, donde el teletrabajo y los servicios en la nube son cada vez más comunes, la preocupación por el cryptojacking no puede ser ignorada. El aumento de la digitalización en todos los sectores significa que los atacantes tienen más oportunidades para explotar vulnerabilidades.

De hecho, los períodos de alta demanda de recursos, como durante un evento importante o las temporadas de alta actividad comercial, pueden ser un terreno fértil para los ataques de cryptojacking. El futuro del cryptojacking es incierto. A medida que la tecnología avanza, también lo hacen las tácticas de los atacantes. La proliferación de criptomonedas, junto con el aumento en el uso de la computación en la nube, sugiere que este problema no desaparecerá pronto. Sin embargo, el compromiso de empresas como Microsoft para combatir estos ataques y educar al público es un paso en la dirección correcta.