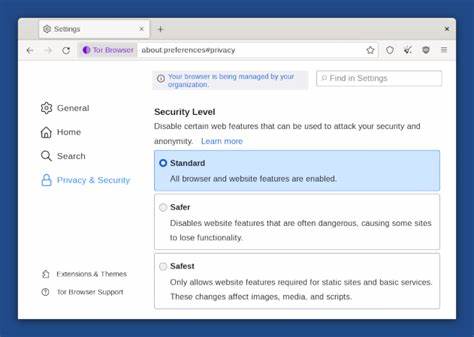

El Navegador Tor se ha consolidado como una de las herramientas más confiables para quienes buscan navegar por internet con un nivel superior de privacidad y anonimato. Su popularidad radica en la capacidad de proteger a los usuarios contra el rastreo, la censura y diversas formas de vigilancia digital. Sin embargo, recientemente se ha puesto en evidencia una falla significativa relacionada con el control de niveles de seguridad del navegador, que podría comprometer la seguridad que los usuarios esperan obtener al ajustar esta útil función. El control deslizante de nivel de seguridad del Navegador Tor permite a los usuarios escoger diferentes configuraciones de protección, abarcando desde un modo estándar hasta modalidades más estrictas como "Más seguro" y "El más seguro". La intención de esta funcionalidad es facilitar un ajuste rápido y accesible de las defensas del navegador, adaptándose a distintas necesidades y amenazas.

No obstante, un defecto descubierto revela que estos ajustes no se activan completamente hasta que el navegador se reinicia. Esta vulnerabilidad fue reportada de forma anónima a la plataforma Privacy Guides y confirmada en la versión más reciente del Navegador Tor 14.5.1 en macOS, así como en el navegador Mullvad que comparte base tecnológica con Tor. Lo más preocupante es que la documentación oficial del proyecto Tor no advierte sobre la necesidad de reiniciar el navegador para que los cambios en el nivel de seguridad surtan efecto, ni ofrece un aviso o indicio a los usuarios para realizar esta acción.

Esta omisión puede representar un riesgo considerable para quien modifica el nivel de seguridad durante una sesión de navegación con la intención de protegerse contra amenazas específicas, pero desconoce que el navegador mantiene elementos peligrosos activos hasta el reinicio completo. Por ejemplo, al cambiar de un modo estándar a un modo “Más seguro”, el usuario espera que tecnologías críticas como la compilación Just-In-Time (JIT) para JavaScript se desactiven, reduciendo la superficie de ataque frente a vulnerabilidades conocidas. La compilación JIT, aunque mejora considerablemente el rendimiento de los navegadores, ha sido vinculada a múltiples exploits y brechas de seguridad en el mundo web. Parar que esta tecnología siga activa es fundamental para evitar que sitios maliciosos aprovechen fallos en el navegador. Sin embargo, en la práctica, la desactivación de JIT sólo tiene efecto después de reiniciar Tor Browser.

Una manera clara de evidenciar esta problemática es mediante benchmarks como JetStream 2.2, que usa capacidades de JIT para medir el rendimiento en JavaScript. Al cambiar el nivel de seguridad a "Más seguro" y ejecutar pruebas sin reiniciar el navegador, los resultados no varían significativamente en comparación con el modo estándar, lo que indica que JIT sigue operativo. Sólo tras reiniciar el navegador y repetir el benchmark se observan caídas drásticas en rendimiento, confirmando que JIT había sido deshabilitado efectivamente. Este detalle esencial no sólo pone en alerta a usuarios técnicos, sino que también expone a quienes menos conocen los entresijos de la seguridad informática y confían en la interfaz visual del navegador para proteger su privacidad.

La ausencia de un aviso o recomendación para reiniciar crea una falsa sensación de seguridad al modificar el nivel protectivo, cuando en realidad, hasta ese momento, las configuraciones críticas permanecen sin aplicar. El modo "El más seguro", que deshabilita totalmente JavaScript, parece no presentar este inconveniente basado en las pruebas realizadas, aunque no se ha evaluado exhaustivamente si otros ajustes asociados también requieren reinicio. Por lo tanto, ante la incertidumbre, especialistas recomiendan siempre realizar un reinicio completo después de cambiar niveles de seguridad, garantizando así la implementación adecuada de todas las protecciones. Además de la implicación directa para la seguridad personal, esta situación revela una necesidad apremiante dentro del desarrollo de software orientado a la privacidad: la transparencia y claridad hacia el usuario final. No sólo se trata de ofrecer configuraciones avanzadas, sino de asegurar que éstas funcionen correctamente y que sea evidente cuándo es necesario tomar alguna acción adicional.

En respuesta a este hallazgo, el equipo del proyecto Tor ha comunicado que están al tanto del problema y trabajan activamente para resolverlo. Entre las soluciones contempladas se incluyen la implementación de un recordatorio o la obligación de reiniciar el navegador luego de cualquier ajuste en el nivel de seguridad, además de posibles mejoras para que la gestión interna de las protecciones sea más coherente y eficiente, delegando funciones en componentes como NoScript. Estos cambios podrían integrarse en futuras versiones, especialmente en el ciclo de lanzamiento 15.0 del Navegador Tor, consolidando un sistema más robusto y amigable con el usuario. Por ahora, la recomendación principal para quienes confían en estas barreras es simple pero crucial: siempre reiniciar el navegador tras modificar cualquier configuración de seguridad para asegurar su efectividad.

Más allá de Tor, esta situación sirve como recordatorio de cómo herramientas diseñadas para proteger la privacidad requieren vigilancia constante y colaboración entre la comunidad, desarrolladores y expertos en seguridad. La naturaleza dinámica de las tecnologías web y la aparición constante de nuevas vulnerabilidades exigen que la actualización, evaluación y corrección del software sean procesos continuos. Para los usuarios, el consejo es mantenerse informados a través de fuentes confiables y no subestimar avisos o anomalías en el funcionamiento de las aplicaciones que utilizan para navegar de forma segura. En un ecosistema donde la protección depende tanto de la tecnología como de las acciones personales, la educación en ciberseguridad es un pilar fundamental. En conclusión, el control de niveles de seguridad del Navegador Tor representa una herramienta valiosa, pero su uso sin la consideración del reinicio requerido puede exponer a los usuarios a riesgos inesperados.

La pronta atención y mejoras anunciadas por el equipo desarrollador son alentadoras, indicando que la protección y privacidad seguirán siendo prioridades en la evolución del software. Mientras tanto, quienes utilizan Tor deben ser conscientes de este detalle, adoptando prácticas que garanticen el correcto funcionamiento de las medidas que les brindan mayor seguridad al explorar el vasto mundo digital.