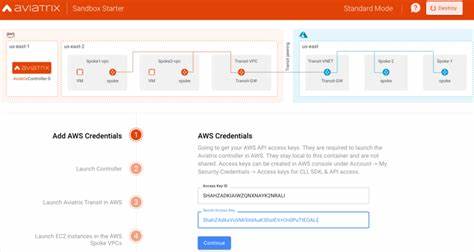

En un mundo cada vez más interconectado y digitalizado, la ciberseguridad se convierte en un tema de vital importancia. Recientemente, un grupo de actores maliciosos ha explotado una vulnerabilidad en Aviatrix Controller, una plataforma de gestión de red en la nube, para implementar puertas traseras y mineros de criptomonedas. Este incidente resalta la creciente complejidad de las amenazas cibernéticas y la necesidad de mantener una vigilancia constante en las infraestructuras digitales. La vulnerabilidad en cuestión permite a los atacantes acceder a sistemas que no deberían ser accesibles, abriendo la puerta a la instalación de software malicioso. Esto no solo representa un riesgo significativo para la seguridad de los datos, sino que también plantea serias implicaciones económicas.

Los mineros de criptomonedas, que requieren una considerable cantidad de potencia de procesamiento, pueden drenar recursos de las empresas afectadas, comprometiendo sus operaciones y aumentando sus costos. Aviatrix es ampliamente utilizado por empresas que buscan simplificar la gestión de sus redes en la nube, especialmente en entornos híbridos que requieren la integración de múltiples plataformas de nube. Sin embargo, esta popularidad también lo convierte en un objetivo atractivo para los atacantes. La explotación de vulnerabilidades en software fundamental es una estrategia común entre los cibercriminales, ya que permite un acceso amplio y prolongado a los sistemas de las víctimas. Las puertas traseras implantadas por los atacantes permiten un acceso remoto continuo, lo que les da la capacidad de manipular los sistemas incluso después de que la vulnerabilidad inicial haya sido corregida.

Esto significa que las empresas no solo deben parchear la vulnerabilidad, sino también realizar una auditoría exhaustiva de sus sistemas para identificar cualquier actividad inusual o software no autorizado que pueda haber sido instalado. El uso de mineros de criptomonedas en entornos corporativos también es una práctica en aumento entre los cibercriminales. Al aprovechar la capacidad de procesamiento de las máquinas de la víctima, los atacantes pueden generar ingresos significativos sin invertir en infraestructura propia. Esto no solo perjudica a las empresas en términos de costos, sino que también puede afectar el rendimiento general de sus sistemas, lo que se traduce en pérdida de productividad y aumento de los tiempos de inactividad. La comunidad de ciberseguridad ha respondido rápidamente a este descubrimiento.

Expertos en la materia han recomendado a las empresas que revisen sus configuraciones de seguridad y realicen una evaluación detallada de sus sistemas para identificar posibles signos de compromiso. También se les aconseja que implementen medidas de seguridad adicionales, como la segmentación de la red y el uso de herramientas de detección de intrusiones, para mitigar el riesgo de futuras explotaciones. Pero, ¿por qué los atacantes eligen específicamente plataformas como Aviatrix? La respuesta radica en la combinación de su popularidad y la complejidad de sus configuraciones. Las empresas a menudo buscan soluciones que les permitan gestionar sus redes de manera eficiente, lo que puede llevarlas a desplegar configuraciones complejas que, si no se aseguran adecuadamente, pueden dejar puntos vulnerables. La educación y la concienciación sobre ciberseguridad son también partes fundamentales de la solución.

Las organizaciones deben invertir en la formación de sus empleados para que puedan reconocer y responder adecuadamente a intentos de phishing, así como a otros tipos de ataques. Además, la creación de una cultura de seguridad dentro de la empresa puede ayudar a minimizar los riesgos. El descubrimiento de esta vulnerabilidad subraya una realidad ineludible: la ciberseguridad no es solo responsabilidad del departamento de TI, sino de toda la organización. Cada empleado juega un papel crucial en la defensa contra las amenazas cibernéticas. La colaboración entre equipos y la comunicación abierta sobre las mejores prácticas son esenciales para construir una infraestructura de seguridad sólida.

Además, las empresas deben mantenerse actualizadas sobre las últimas tendencias en ciberseguridad. La rápida evolución de las tecnologías y las tácticas utilizadas por los atacantes significa que lo que pudo haber sido seguro ayer, puede no serlo hoy. Por lo tanto, es fundamental que las organizaciones revisen y actualicen regularmente sus protocolos de seguridad para adaptarse a un panorama de amenazas en constante cambio. En conclusión, la explotación de la vulnerabilidad del Aviatrix Controller es un recordatorio claro de que la seguridad cibernética es un campo en el que la vigilancia constante es esencial. A medida que los atacantes continúan desarrollando nuevas tácticas y encontrando formas novedosas de comprometer sistemas, las empresas deben estar dispuestas a adaptarse y evolucionar en sus enfoques de seguridad.

La implementación de medidas proactivas, como la formación continua, auditorías de seguridad y la integración de tecnología avanzada de detección y respuesta, es clave para proteger a las organizaciones de estos desafíos. La inversión en ciberseguridad no es solo un gasto, sino una estrategia esencial para garantizar la continuidad del negocio y la protección de los datos. Al final del día, la ciberseguridad es responsabilidad de todos y, al trabajar juntos, las empresas pueden construir un entorno más seguro para operar en un mundo digital.