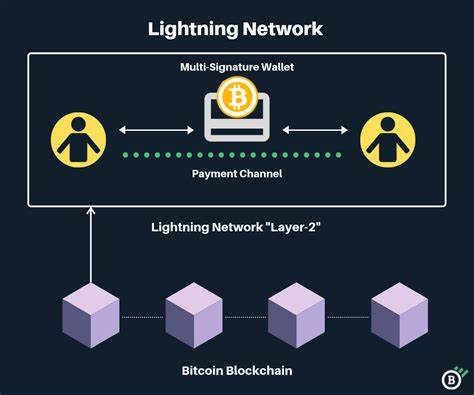

Título: Vulnerabilidad Expuesta en la Red Lightning de Bitcoin: El Ataque de Reemplazo en Ciclo En el vertiginoso mundo de las criptomonedas, la seguridad es una de las principales preocupaciones para los desarrolladores, usuarios e inversionistas. A medida que el ecosistema de Bitcoin continúa evolucionando, surgen nuevas tecnologías que buscan mejorar la escalabilidad y la eficiencia de las transacciones. Una de estas innovaciones es la Red Lightning, diseñada para permitir transacciones instantáneas y de bajo costo. Sin embargo, un nuevo tipo de vulnerabilidad ha sido recientemente expuesta, lo que ha generado una gran preocupación en la comunidad: el ataque de reemplazo en ciclo. La Red Lightning es una segunda capa que funciona sobre la blockchain de Bitcoin, permitiendo a los usuarios realizar transacciones fuera de la cadena principal.

Esta estructura facilita el envío y recepción de pagos en cuestión de segundos, lo que resulta atractivo para comerciantes y usuarios cotidianos. Sin embargo, este nuevo ataque pone en entredicho la integridad y la seguridad de esta red. El ataque de reemplazo en ciclo se basa en la manipulación de la lógica que rige las transacciones en la Red Lightning. Este tipo de ataque permite a un atacante reemplazar un pago que ya ha sido enviado por uno diferente, utilizando la misma ruta de pago. De esta manera, el atacante puede drenar fondos de un canal de pago antes de que la transacción original sea confirmada en la red.

La habilidad de realizar este tipo de ataque radica en la asimetría en la notificación de estados de las transacciones y el tiempo que tardan en ser propagadas a través de la red. Los investigadores han destacado que esta vulnerabilidad no solo podría afectar a los usuarios individuales, sino que también podría tener repercusiones en la confianza general de la Red Lightning. Si un alto número de transacciones se vuelve susceptible a este ataque, podría llevar a una disminución en la adopción de la tecnología y hacer que los usuarios reconsideren el uso de la Red Lightning para transacciones diarias. La detección de esta vulnerabilidad es un llamado de atención para los desarrolladores de Bitcoin y de la Red Lightning. Aunque se han implementado numerosas medidas de seguridad para proteger a los usuarios, como la implementación de contratos inteligentes y la firma múltiple, estos no son completamente inmunes a ataques creativos que exploten debilidades en la lógica del sistema.

Los expertos en seguridad de blockchain han comenzado a trabajar en soluciones para mitigar el daño causado por el ataque de reemplazo en ciclo. Una de las estrategias propuestas es la introducción de mecanismos de confirmación más robustos que aseguren que una transacción no pueda ser reemplazada una vez que se haya iniciado el proceso de pago. Esto podría incluir el uso de tecnologías de encriptación avanzada o la utilización de protocolos de seguridad mejorados que aumenten la verificación de transacciones. Además, se ha sugerido que los desarrolladores de la Red Lightning deberían establecer normas de divulgación más estrictas para que los usuarios sean informados sobre los riesgos potenciales. La transparencia es clave en el mundo de las criptomonedas, y una mayor comprensión de los riesgos asociados con el uso de la Red Lightning puede ayudar a los usuarios a tomar decisiones más informadas al realizar transacciones.

La comunidad de criptomonedas es conocida por su resiliencia y capacidad de adaptación ante nuevos desafíos. A lo largo de los años, han surgido numerosas amenazas y vulnerabilidades, y la industria ha aprendido a evolucionar y mejorar constantemente sus protocolos. Sin embargo, la exposición de vulnerabilidades como el ataque de reemplazo en ciclo resalta la necesidad de una vigilancia continua y un enfoque proactivo hacia la seguridad de la red. A medida que Bitcoin y la Red Lightning continúan ganando popularidad, es urgente que los desarrolladores, usuarios y empresas involucradas trabajen en conjunto para abordar estas preocupaciones. Las colaboraciones entre investigadores, desarrolladores y empresas pueden llevar a la creación de soluciones innovadoras que fortalezcan la seguridad de la Red Lightning y promuevan su adopción a gran escala.

El reconocimiento y la respuesta a la vulnerabilidad del ataque de reemplazo en ciclo también representan una oportunidad para que la comunidad de criptomonedas demuestre su compromiso con la seguridad y la integridad de sus sistemas. Es un momento crucial para reflexionar sobre el futuro de las transacciones en la Red Lightning y cómo pueden ser mejoradas para evitar que situaciones de este tipo se repitan. La situación también destaca la importancia de la educación en el espacio de las criptomonedas. Los usuarios deben estar informados sobre las posibles vulnerabilidades y cómo protegerse en un entorno digital en constante cambio. Con una mayor comprensión de los riesgos, los usuarios pueden tomar precauciones adicionales al realizar transacciones en la Red Lightning, como establecer límites de exposición y monitorear con regularidad sus canales de pago.

Mientras la comunidad de Bitcoin y la Red Lightning se enfrenta a esta nueva amenaza, es probable que surjan debates sobre el futuro de las tecnologías de escalabilidad. Algunos podrían cuestionar si la Red Lightning es verdaderamente la solución definitiva para los problemas de escalabilidad de Bitcoin, mientras que otros buscarán optimizar y perfeccionar la tecnología existente. Lo cierto es que la innovación en el sector de las criptomonedas es imparable, y la necesidad de un enfoque proactivo y colaborativo es más importante que nunca. En conclusión, el ataque de reemplazo en ciclo es una advertencia sobre la fragilidad de las tecnologías de seguridad actuales en el ecosistema de criptomonedas. Sin duda, la Red Lightning tiene un gran potencial para revolucionar cómo realizamos transacciones en Bitcoin, pero la seguridad debe ser siempre una prioridad.

A medida que avanzamos hacia un futuro más digital, la comunidad de criptomonedas debe permanecer unida en su búsqueda de soluciones a los problemas de seguridad y de mejoras en la confianza del usuario. La evolución de la Red Lightning dependerá de nuestra capacidad para superar estos desafíos y construir un sistema más seguro y eficiente para todos.