Ataques de Swap de SIM: Cómo Proteger tu Criptomoneda del Secuestro de SIM En un mundo cada vez más digitalizado, las amenazas cibernéticas evolucionan constantemente, llevando a los usuarios a estar en una lucha continua por proteger su información y activos. Uno de los ataques más insidiosos y peligrosos en el ámbito de la seguridad digital es el "swap de SIM". Este tipo de ataque se ha vuelto cada vez más común, especialmente entre aquellos que manejan criptomonedas. En este artículo, exploraremos qué es un ataque de swap de SIM, cómo se lleva a cabo y, lo más importante, qué medidas puedes tomar para protegerte de esta amenaza. ¿Qué es un ataque de swap de SIM? Un ataque de swap de SIM, o secuestro de SIM, se produce cuando un atacante consigue tomar el control del número de teléfono de una víctima al transferir el servicio de su tarjeta SIM a un dispositivo controlado por el delincuente.

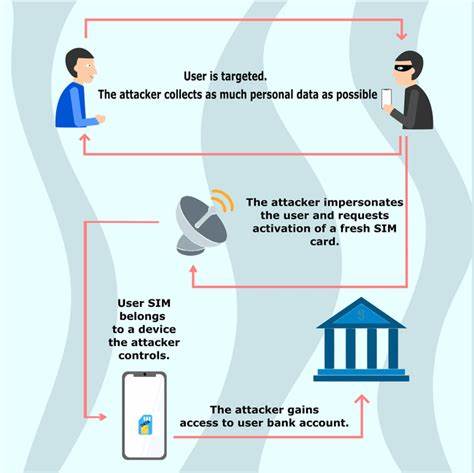

Este tipo de ataque permite al ciberdelincuente tener acceso a los mensajes de texto, llamadas y, lo que es más crítico, a las autenticaciones de dos factores que muchas plataformas de criptomonedas y servicios financieros utilizan para proteger cuentas. Los ataques de swap de SIM pueden ser devastadores. Una vez que un atacante tiene control sobre el número de teléfono de la víctima, puede restablecer contraseñas, acceder a cuentas de redes sociales y, esencialmente, hacerse con el control total de cualquier plataforma que utilice el número de teléfono como método de verificación. ¿Cómo se lleva a cabo un ataque de swap de SIM? Los atacantes suelen emplear una serie de tácticas para llevar a cabo un ataque de este tipo. En primer lugar, necesitan recopilar información personal sobre la víctima.

Esto puede hacerse a través de la ingeniería social, donde un atacante puede hacerse pasar por la víctima y convencer al proveedor de servicios de telefonía de que necesita un nuevo chip SIM. También pueden obtener información a través de filtraciones de datos o hackeos. Una vez que tienen suficiente información, el atacante se comunica con la compañía de teléfono y solicita un cambio en la tarjeta SIM. Si tienen éxito, el número de teléfono de la víctima se activa en una SIM controlada por el atacante. A partir de ese momento, cualquier mensaje de texto o llamada que se envíe al número será recibido por el atacante.

Con el control del número de teléfono, el atacante puede comenzar a hacer estragos. Pueden solicitar restablecimientos de contraseña en cuentas de correo electrónico y otras aplicaciones vinculadas al número, y así obtener acceso a información confidencial. Esto incluye plataformas de criptomonedas, donde un atacante puede realizar transacciones no autorizadas que pueden resultar en la pérdida de fondos. ¿Cómo protegerte de un ataque de swap de SIM? A medida que la conciencia sobre los ataques de swap de SIM crece, también lo hacen las estrategias para protegerse. A continuación, se presentan algunas medidas que cualquier usuario, especialmente aquellos involucrados en el comercio de criptomonedas, debería considerar implementar para protegerse de esta peligrosa forma de ciberataque.

1. Autenticación Dual: Opta por métodos de autenticación que no dependan de tu número de teléfono. Por ejemplo, utiliza aplicaciones de autenticación como Google Authenticator o Authy, que generan códigos temporales sin necesidad de SMS. Esto puede evitar que los atacantes accedan a tus cuentas incluso si logran tomar control de tu número. 2.

Fortalece tu Información Personal: Es importante no compartir información personal sensible en redes sociales o en línea. Cuanto menos sepa un atacante sobre ti, más difícil será para ellos llevar a cabo un ataque. Configura tus perfiles de redes sociales como privados y evita divulgar información como tu fecha de nacimiento, dirección y detalles familiares. 3. Contacta a tu Proveedor de Servicios: Habla con tu proveedor de servicios móviles sobre las medidas que pueden implementar para proteger tu cuenta.

Algunas compañías ofrecen opciones de bloqueo de SIM o autenticación adicional antes de realizar cambios en la cuenta. 4. Haz Uso de un Número de Teléfono Virtual: Considera la posibilidad de utilizar un número de teléfono virtual para los servicios que requieren verificación a través de SMS. Esto puede ser más difícil de comprometer y añade una capa adicional de seguridad a tus activos. 5.

Monitorea tus Cuentas Regularmente: Revisa tus cuentas de criptomonedas y bancos de manera regular en busca de actividades inusuales. Si notas algo fuera de lo común, actúa de inmediato. Cambia las contraseñas y contacta a tu proveedor de servicio. 6. Educación Continua: Mantente informado sobre las últimas tendencias en seguridad y ataques cibernéticos.

Cuanto más conozcas acerca de las amenazas, mejor preparado estarás para protegerte. 7. Utiliza Hardware Wallets: Almacenar tus criptomonedas en un hardware wallet es una forma efectiva de proteger tus activos. Estos dispositivos almacenan tus claves privadas fuera de línea, lo que significa que, incluso si un atacante obtiene acceso a tu número de teléfono, no podrá acceder a tus criptomonedas. En conclusión, los ataques de swap de SIM son una amenaza real y creciente en el mundo digital contemporáneo.

Sin embargo, existen múltiples estrategias que los usuarios pueden implementar para mitigar el riesgo. La seguridad en línea es una responsabilidad que todos compartimos, y estar informado y preparado es la mejor defensa contra el cibercrimen. Recuerda que tu seguridad digital depende de tus acciones. Mantente alerta y protegido, y así podrás disfrutar de las ventajas del mundo de las criptomonedas con una menor preocupación por los ataques cibernéticos.