En el mundo moderno del desarrollo web, la seguridad se ha convertido en una prioridad ineludible. A medida que los sitios web incorporan recursos externos como scripts, hojas de estilo y fuentes, asegurar que estos archivos no hayan sido alterados ni comprometidos durante la descarga es fundamental para proteger tanto a los usuarios como la integridad del sitio. Una técnica clave para lograr esto es la Subresource Integrity, más conocida como SRI. Esta tecnología permite verificar la integridad de un recurso mediante un hash criptográfico, garantizando que el contenido recibido es idéntico al contenido esperado. La importancia de SRI ha crecido considerablemente en entornos donde se dependen de recursos alojados en Content Delivery Networks (CDN) o servidores externos que no están bajo control directo del desarrollador, ofreciendo un nivel extra de confianza y protección contra ataques como el cross-site scripting (XSS) o la manipulación maliciosa de archivos.

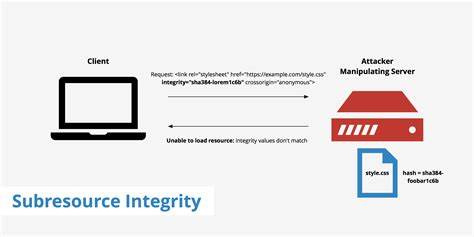

La forma en que SRI funciona es relativamente sencilla. Cuando un navegador descarga un recurso externo, verifica que el hash asociado en el atributo integrity coincida con el hash calculado sobre el contenido recibido. Si ambos hashes no coinciden, el navegador bloquea el recurso, evitando que potencialmente se ejecute código dañino o corrupto. Para funcionar correctamente, es esencial generar un hash robusto utilizando algoritmos criptográficos avanzados, tales como SHA-256, SHA-384 o SHA-512, que ofrecen un seguro alto contra colisiones o manipulaciones. La generación correcta de estos hashes puede representar un reto para muchos desarrolladores, especialmente aquellos que no cuentan con herramientas automatizadas o un flujo de trabajo optimizado.

Aquí es donde entra en juego una herramienta moderna y versátil que ha captado la atención de la comunidad tecnológica: un generador de Subresource Integrity capaz de crear hashes en diferentes formatos, incluyendo base64, base58 y hexadecimal (hex). La posibilidad de elegir entre varios formatos es particularmente útil para ajustarse a distintos requerimientos técnicos o para integrarse de forma óptima en diferentes entornos de desarrollo y despliegue. Otra ventaja notable de estas herramientas es la simplicidad y rapidez con las que se puede obtener el hash adecuado. Con solo proporcionar el recurso o su contenido, el generador calcula el hash según el algoritmo indicado y presenta el resultado listo para copiar y pegar en el código fuente del sitio. Además, estas aplicaciones suelen ofrecer funciones como recargar la página para nuevos cálculos, reiniciar el formulario para comenzar de cero, actualizar el valor según modificaciones, y copiar el hash fácilmente al portapapeles.

El código fuente de estas herramientas generalmente está disponible públicamente, lo que facilita el respaldo, auditoría y personalización según las necesidades particulares de los desarrolladores. Mantener actualizada la versión del generador y asegurarse de utilizar algoritmos de última generación es crucial para maximizar la efectividad y seguridad del proceso. Versiones recientes, como la 0.9.4, aportan mejoras en la interfaz, soporte para diferentes formatos y una mayor estabilidad del sistema, garantizando una experiencia de usuario óptima.

La transparencia y frecuencia en la actualización del software también reflejan un compromiso con la comunidad técnica para ofrecer soluciones confiables y seguras. Para quienes desean implementar Subresource Integrity en sus proyectos, entender cómo configurar correctamente el hash y aplicar las etiquetas HTML es fundamental. El atributo integrity se incluye en las etiquetas de enlace o script, junto con el atributo crossorigin cuando la fuente es externa y requiere que el navegador permita la verificación. Por ejemplo, al decirle al navegador que incluya un script de una CDN confiable pero sin comprometer la seguridad, SRI se convierte en un escudo protector que garantiza que ese script nunca haya sido alterado sin autorización. El uso de SRI no solo protege a los sitios web de ataques externos, sino que también mejora la confianza del usuario al navegar, al evidenciar que la página cuida escrupulosamente cada detalle de la seguridad que le ofrece.

Los motores de búsqueda también valoran positivamente las páginas que implementan buenas prácticas de seguridad, lo que puede traducirse en mejores rankings y mayor visibilidad en los resultados. Desde una perspectiva SEO, tener activos recursos seguros evita penalizaciones asociadas a vulnerabilidades, contribuyendo indirectamente al posicionamiento orgánico. Aunque Subresource Integrity proporciona una capa poderosa de defensa, es importante recordar que no es una solución única contra todos los riesgos de seguridad web. Debe formar parte de una estrategia más amplia que incluya HTTPS, políticas de seguridad de contenido (Content Security Policy), autenticación robusta y revisiones constantes de código. Sin embargo, su implementación es sencilla y el impacto en la seguridad es altamente positivo y comprobado.

Además, el auge de herramientas en línea y proyectos open source dedicados a generar SRI facilitan que incluso desarrolladores sin amplia experiencia en seguridad puedan incorporar esta técnica con facilidad. La disponibilidad de formatos híbridos y opciones de copia rápida aceleran el flujo de trabajo, reducen errores manuales y fomentan la adopción masiva. La comunidad de desarrollo valoriza estas soluciones eficientes que promueven la seguridad sin incrementar la complejidad innecesariamente. En resumen, incorporar un generador de Subresource Integrity en el proceso de desarrollo web es un paso esencial para blindar los recursos externos contra manipulaciones maliciosas. La combinación de algoritmos seguros, formatos versátiles como base64, base58 y hex, junto con herramientas intuitivas que permiten actualizar y copiar fácilmente los hashes, contribuye a un desarrollo más seguro y profesional.