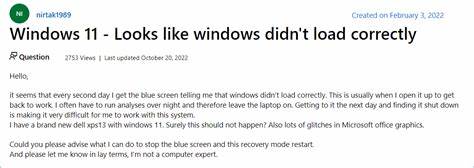

En la era digital actual, la seguridad de la información es un aspecto fundamental tanto para individuos como para organizaciones. Un tema preocupante que ha generado debate en los círculos académicos y tecnológicos es el almacenamiento de contraseñas en texto plano, especialmente cuando se trata de plataformas académicas y publicaciones científicas en informática. La problemática radica en el hecho de que algunas revistas especializadas en ciencias de la computación almacenan las contraseñas de sus usuarios sin aplicarles ningún tipo de cifrado o hashing, una práctica que pone en riesgo la privacidad, la integridad y la seguridad de los datos. El almacenamiento de contraseñas es una responsabilidad crítica para cualquier sistema que maneje acceso de usuarios. Las contraseñas representan la primera línea de defensa contra accesos no autorizados.

Cuando estas se guardan en texto claro, es decir, sin ningún mecanismo de protección, cualquier brecha de seguridad o ataque cibernético puede revelar información confidencial de los usuarios de forma inmediata. Este tipo de vulnerabilidad es especialmente grave para una revista científica de informática, dado que sus usuarios suelen ser profesionales y académicos con información sensible y contactos importantes en el área. El problema no se limita únicamente a la revelación inmediata. Cuando las contraseñas permanecen en texto claro, el riesgo aumenta en caso de ataques de ingeniería social, robo de datos o accesos ilícitos por parte de empleados con privilegios. De igual manera, si los usuarios emplean las mismas contraseñas en otros servicios, una brecha podría desencadenar un efecto dominó comprometiendo cuentas externas y aumentando el alcance del daño.

Este escenario enfatiza la necesidad urgente de promover y adoptar estándares rigurosos de almacenamiento seguro de contraseñas. Existen métodos ampliamente reconocidos para proteger las contraseñas, entre los que destacan el hashing y el salting. El hashing consiste en transformar la contraseña original en una cadena compleja y única, mediante funciones criptográficas, que no puede ser revertida fácilmente. El salting añade un valor aleatorio antes de aplicar el hash, complicando aún más la labor de los atacantes para descifrar las contraseñas. Estas técnicas no solo protegen la información en caso de una brecha, sino que también fortalecen la confianza de los usuarios en la plataforma.

Curiosamente, pese al fácil acceso a estos métodos, algunas plataformas continúan almacenando contraseñas sin procesar, lo cual representa una falla de seguridad básica. En el ámbito de las revistas científicas dedicadas a la informática, esta práctica resulta paradójica. Se espera que estas publicaciones lideren con el ejemplo, promoviendo prácticas responsables y actualizadas en seguridad digital. La comunidad académica debe exigir transparencia y responsabilidad, asegurándose de que sus portales garanticen la protección adecuada de sus usuarios. El riesgo de almacenar contraseñas en texto claro también afecta la reputación de la revista.

En un entorno competitivo donde la confianza es esencial, cualquier incidente de seguridad puede generar desconfianza entre los usuarios y entre la comunidad investigadora. Además, pueden surgir consecuencias legales o regulatorias, especialmente en regiones con estrictas leyes de protección de datos. Por ende, implementar métodos seguros no solo es una buena práctica técnica sino también una necesidad para garantizar la continuidad y legitimidad de la plataforma. Para los responsables de la gestión de estas plataformas, la prioridad debe ser la revisión y actualización constante de sus sistemas de seguridad. El análisis de posibles vulnerabilidades, la aplicación de parches y la capacitación continua en ciberseguridad contribuyen a mitigar riesgos.

La integración de políticas claras sobre privacidad y seguridad informan a los usuarios sobre el compromiso de la revista y fomentan un ambiente de confianza. Además, es vital que las revistas científicas colaboren con expertos en seguridad informática para auditar sus sistemas periódicamente. Esta colaboración puede ayudar a detectar puntos débiles antes de que sean explotados y asegurar que las mejores prácticas sean aplicadas de manera efectiva. La transparencia sobre estas auditorías también puede fortalecer la imagen de la revista, diferenciándola como una institución que prioriza la protección de datos. Los usuarios también tienen un papel importante.

Aunque la responsabilidad de almacenar contraseñas de forma segura recae en la plataforma, utilizar contraseñas únicas y robustas para cada servicio es una medida preventiva indispensable. También es recomendable activar sistemas de autenticación de dos factores cuando sea posible, agregando una capa extra de seguridad que dificulta el acceso no autorizado incluso si la contraseña se ve comprometida. Finalmente, esta problemática debe ser vista como una llamada de atención para toda la comunidad científica en informática. La tecnología avanza rápidamente, y con ella las amenazas a la seguridad digital. Sin embargo, las soluciones también evolucionan y se encuentran disponibles para quienes deseen implementar prácticas seguras.

Proteger las credenciales es fundamental para preservar la integridad de la investigación, la innovación y la colaboración en el ámbito académico. En conclusión, el hecho de que una revista de ciencias informáticas almacene contraseñas en texto plano es un grave error que puede traer consecuencias significativas para la privacidad y seguridad de sus usuarios. La implementación de técnicas seguras de almacenamiento de contraseñas como el hashing y salting es imprescindible para mitigar estos riesgos. La comunidad, desde gestores de plataformas hasta usuarios y académicos, debe promover una cultura de seguridad que refuerce la protección de datos en todos los niveles, garantizando de esta forma un entorno digital confiable y resiliente.