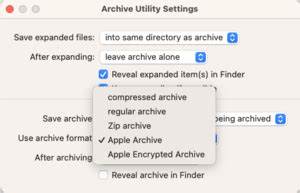

El Apple Encrypted Archive (AEA) representa una innovación significativa en la forma en que Apple maneja la compresión, cifrado y firma de archivos en sus ecosistemas macOS e iOS. Este formato propietario no solo permite almacenar datos de manera eficiente sino que también ofrece un robusto sistema de seguridad integrado. Su magia reside en la combinación de algoritmos criptográficos avanzados con un diseño de archivo estructurado que permite confiar en la integridad y confidencialidad de la información. A partir de macOS Monterey, Apple incluye la herramienta de línea de comandos llamada "aea" que facilita la creación y extracción de estos archivos cifrados. Además, existen APIs públicas en Swift y C disponibles a través de la biblioteca libAppleArchive.

dylib, que permiten a los desarrolladores interactuar con el formato, aunque la documentación oficial del API C no está completamente disponible en el portal de desarrolladores de Apple. El formato AEA ha cobrado especial relevancia desde iOS 15 con su aplicación en archivos .shortcut firmados usados en la app Shortcuts. Posteriormente, su uso se extendió a componentes críticos del sistema, como la raíz del sistema de archivos (rootFS) en IPSWs de iOS 18, mostrando su escalabilidad tanto para contenido de usuario como de núcleo del sistema operativo. Dentro de su arquitectura, el Apple Encrypted Archive cuenta con perfiles que definen los esquemas de cifrado y firma empleados.

Actualmente se han identificado cinco perfiles principales, cada uno con características y niveles de protección distintos. Algunos archivos pueden ser firmados pero no cifrados (perfil 0), otros ofrecen cifrado simétrico (perfil 1 y 2), mientras que perfiles como el 3 y 4 incluyen cifrado ECDHE, incrementando la seguridad mediante intercambio de claves basado en criptografía de curva elíptica. Existe además un perfil que utiliza el cifrado basado en scrypt, lo que apunta a la utilización de contraseñas como base para derivar claves de cifrado, reforzando la protección contra ataques de fuerza bruta. El sistema de "auth data" o datos autenticados en el encabezado del archivo AEA es particularmente ingenioso. Se trata de información no cifrada pero autenticada, lo que permite verificar la integridad del archivo y detectar cualquier alteración malintencionada.

Apple ofrece un formato sencillo para almacenar pares clave-valor en esta sección, aunque el uso de diferentes formatos es posible, lo que muestra flexibilidad para distintos tipos de metadatos. En el caso de los shortcuts firmados, archivos que usan el perfil 0, la estructura contiene datos autenticados en forma de plist binaria con los certificados de la cadena de confianza hasta el raíz de Apple. El payload o contenido está comprimido con LZFSE y a su vez contiene un Apple Archive con la información propia del shortcut. Esta doble capa asegura tanto la firma digital que certifica la autoría y autenticidad como la compresión eficiente para gestión de tamaño y velocidad. Por otro lado, en el uso más reciente dentro de iOS 18 y macOS 15, las imágenes del sistema operativo (IPSW) almacenan su rootFS en archivos .

dmg.aea protegidos mediante cifrado simétrico del perfil 1. Aquí los parámetros necesarios para derivar la clave de cifrado se encuentran en el auth data, usando el formato estándar de AEA para permitir descifrado seguro y controlado. Esto ilustra cómo el sistema puede manejar grandes volúmenes de datos críticos bajo estrictas medidas criptográficas. Desde el punto de vista criptográfico, Apple Encrypted Archive utiliza un mecanismo exclusivo que combina HMAC con datos asociados, llamado HMAC_AD, integrando la longitud de los datos y secciones asociadas para garantizar una autenticidad completamente verificada.

Junto a AES en modo CTR y un sistema AEAD adaptado, este esquema permite tener una auténtica protección y confidencialidad durante la transferencia y almacenamiento del contenido. El diseño del archivo es muy estructurado. Todos los enteros están en orden little-endian y la información crítica se divide en varias secciones: un prólogo que contiene la firma, datos de autenticación, sal, y otros campos de control; un encabezado raíz que puede estar cifrado o no según el perfil; y la carga útil dividida en clusters y segmentos con tamaños predefinidos o adaptativos. Este diseño modular facilita la verificación incremental, gestión eficiente y reduce el riesgo de corrupción o manipulación sin detección. Una característica destacada es la derivación de claves mediante HKDF, que utiliza como entrada tanto el material de cifrado como parámetros adicionales, como el identificador de perfil o claves públicas de firma.

Esto permite adaptar el esquema de seguridad sin cambiar la estructura básica del archivo, brindando alta compatibilidad hacia adelante y capacidad para incorporar mejoras en futuros perfiles o versiones del sistema. El proceso para desencriptar el encabezado raíz y los clusters implica derivar claves específicas, verificar HMACs y proceder con la descompresión según el algoritmo indicado, que puede variar entre LZ4, zlib, LZMA, LZFSE entre otros. Esta flexibilidad en la compresión asegura un equilibrio entre velocidad y ratio de compresión dependiendo del tipo de datos o requerimientos del sistema. En cuanto a la protección de la información, la inclusión de padding aleatorio tras el último segmento no sólo protege la confidencialidad ocultando el tamaño real del contenido, sino que también es autenticado mediante HMAC para evitar manipulación. Apple incluso permite configurar el tamaño de este padding mediante métodos adaptativos como el algoritmo Padmé, demostrando su atención a detalles para defensa contra técnicas avanzadas de análisis de tráfico o metadatos.

Más allá de la tecnología, el Apple Encrypted Archive representa un paso adelante en la estrategia de seguridad de Apple para sus plataformas. Al integrar de forma profunda mecanismos criptográficos robustos dentro del sistema de archivos y distribución de contenido digital, protege tanto la privacidad del usuario como la integridad del ecosistema de software frente a ataques y manipulaciones maliciosas. Aunque la documentación oficial sigue siendo limitada y el conocimiento público ha avanzado principalmente mediante ingeniería inversa y análisis comunitario, el interés y herramientas disponibles van en crecimiento. Por ejemplo, proyectos de código abierto como blacktop/ipsw contienen implementaciones para manejar estos archivos en entornos multiplataforma, proporcionando descifrado y análisis de los archivos .dmg.

aea usados en IPSWs. Para desarrolladores, el acceso al API Swift y C abren puertas para integrar soporte personalizado para archivos AEA, ya sea para verificar firmas, extraer contenido o generar archivos firmados y cifrados conforme a patrones establecidos por Apple. Esta capacidad es vital para crear aplicaciones seguras y compatibles que trabajen con formatos nativos del ecosistema Apple, desde atajos de usuario hasta actualizaciones de firmware. En resumen, el Apple Encrypted Archive se presenta como una solución integral que combina compresión eficiente y seguridad avanzada en un contenedor propietario adecuado para los desafíos actuales de protección de datos en dispositivos móviles y de escritorio. Su adopción en elementos críticos como shortcuts y sistem files señala su importancia estratégica y confianza por parte de Apple.

Mientras se continúe investigando y difundiendo su estructura y funcionamiento, seguramente veremos crecer su implementación tanto en nuevos usos como en herramientas auxiliares para gestión y análisis. Para cualquier persona interesada en la seguridad informática, desarrollo en plataformas Apple o en análisis forense digital, comprender Apple Encrypted Archive es clave para entender cómo Apple protege sus datos y cómo interactuar con ellos de forma segura y efectiva.