En la era digital actual, la seguridad informática se ha convertido en un tema primordial para usuarios y empresas por igual. Aunque es común pensar que las amenazas se limitan a virus tradicionales, ransomware o phishing, existen también escenarios menos convencionales que pueden poner en riesgo los sistemas operativos populares como Windows. Uno de estos casos inusuales es la manera en que archivos multimedia, como la icónica canción y video 'Rhythm Nation' de Janet Jackson, podrían representar un riesgo potencial para los usuarios, requiriendo medidas específicas de protección y prevención. La cultura pop, representada por artistas como Janet Jackson, ha generado innumerables archivos de música, videos y materiales digitales repartidos a lo largo de la historia de la informática. Si bien esto en su mayoría es inofensivo, el hecho de que ciertos formatos de archivo multimedia puedan contener elementos explotables o ser vectores de ataques hace que cualquier usuario de Windows necesite un enfoque cauteloso para manejar este tipo de contenido.

Los sistemas operativos Windows, debido a su amplia base de usuarios, son objetivo constante para los atacantes. Los archivos multimedia, en apariencia inocuos, pueden incluir metadatos, secuencias de comandos o código malicioso camuflado dentro de formatos populares como MP3 o AVI. Por ejemplo, algunos archivos relacionados con la música o videoclips descargados de fuentes no oficiales podrían ser modificados para contener malware que aproveche vulnerabilidades en el sistema operativo o en los programas reproductores. En el caso particular de 'Rhythm Nation', un título emblemático de la música de los años 80 y 90, la popularidad y demanda pueden aumentar la circulación de archivos manipulados. Los usuarios que buscan descargar canciones, videos o remixes relacionados podrían sin querer infectar sus computadoras si no toman precauciones adecuadas.

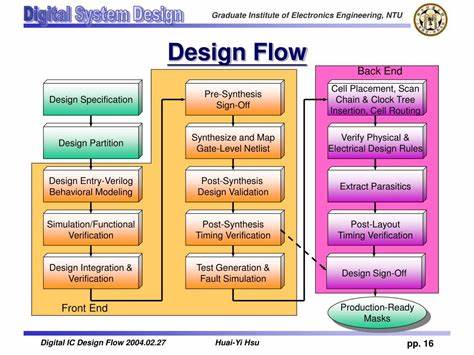

Esto implica la necesidad de comprender no solo las amenazas tecnológicas, sino también las fuentes desde donde se obtiene el contenido. Una protección fiable comienza por el uso de herramientas de seguridad avanzadas, tales como antivirus con capacidades de análisis en tiempo real y software antispyware. Estas aplicaciones pueden identificar comportamientos sospechosos en archivos y evitar la ejecución de código malicioso. Asimismo, mantener el sistema operativo y las aplicaciones actualizadas juega un papel fundamental para cerrar puertas que los atacantes puedan intentar abrir a través de exploits en programas desactualizados, incluyendo reproductores multimedia. Además, Windows ofrece funciones integradas para mitigar riesgos, como Windows Defender, que si se configura correctamente puede ofrecer una defensa eficaz contra amenazas conocidas y emergentes.

Es esencial ajustar estas herramientas para que analicen automáticamente los archivos entrantes y bloqueen aquellos que no cumplan con los criterios de seguridad. La educación y concienciación del usuario también son aspectos críticos. Muchos ataques ocurren porque las personas descargan o ejecutan archivos provenientes de fuentes dudosas sin verificar su legitimidad. Por ello, se recomienda siempre obtener música y video de portales oficiales o tiendas digitales reconocidas, lo cual reduce drásticamente la probabilidad de descargar contenido comprometido. Un enfoque complementario consiste en el uso de tecnologías de sandboxing o entornos virtuales donde se puedan abrir archivos potencialmente peligrosos sin comprometer el sistema principal.

Esto permite analizar la seguridad de un archivo antes de usarlo regularmente en Windows, proporcionando una capa extra de protección. Por otra parte, Microsoft ha desarrollado constantes actualizaciones y parches para fortalecer la seguridad del ecosistema Windows frente a vulnerabilidades que puedan ser explotadas por archivos multimedia manipulados. Es recomendable seguir de cerca los comunicados oficiales y aplicar estas actualizaciones en cuanto estén disponibles. En un mundo donde la interacción con contenido multimedia es diaria, la prevención debe ser integral, abarcando software, comportamiento del usuario y políticas de seguridad. Entre estas políticas destaca restringir permisos para la ejecución automática de medios extraíbles o la configuración adecuada de los controles parentales para proteger a usuarios más vulnerables.