En el ámbito de la seguridad informática, la detección temprana de vulnerabilidades es esencial para proteger aplicaciones y datos críticos ante ataques maliciosos. Tradicionalmente, los desarrolladores y especialistas en seguridad han confiado en herramientas de análisis estático para identificar problemas en el código fuente. Sin embargo, estas técnicas tienen limitaciones significativas, especialmente cuando se trata de descubrir fallos que solo se manifiestan en tiempo de ejecución o que requieren una interacción dinámica con la aplicación. En este contexto surge Jazzberry, un agente de inteligencia artificial diseñado para superar estos obstáculos mediante un enfoque innovador basado en la ejecución real del software y la exploración activa de su comportamiento. Su efectividad ha sido puesta a prueba con Gruyere, la aplicación vulnerable que Google ideó para fines educativos, y los resultados no podrían ser más reveladores.

Jazzberry representa un salto tecnológico en la automatización de la búsqueda de errores. A diferencia de los analizadores estáticos tradicionales, que examinan únicamente el código fuente en busca de patrones sospechosos, Jazzberry despliega el repositorio en un entorno aislado, conocido como sandbox, donde puede ejecutar el software tal cual lo haría un usuario o un investigador humano. Esta capacidad de interactuar con la aplicación, ejecutar comandos, modificar configuraciones y experimentar con hipótesis de ataque le confiere una ventaja única para descubrir vulnerabilidades reales y reproductibles. Por su parte, Gruyere es un proyecto de Google con un propósito didáctico. Su código contiene deliberadamente múltiples fallos de seguridad para que los estudiantes y expertos en seguridad puedan aprender a detectarlos y solucionarlos.

Estas vulnerabilidades van desde ataques clásicos de cross-site scripting (XSS), pasando por revelación indebida de información sensible, hasta la ejecución remota de código, uno de los fallos más críticos en cualquier aplicación web. El experimento que enfrenta a Jazzberry contra Gruyere consiste en evaluar hasta qué punto el agente AI puede identificar estas vulnerabilidades sin recibir indicaciones específicas. Para ello, se clona el código original de Gruyere y se realiza su despliegue en un entorno controlado. Posteriormente, se acometen varias pruebas mediante modificaciones mínimas en el código para activar áreas específicas susceptibles de fallo, y se permite que Jazzberry explore libremente el comportamiento y estructura del programa. Un aspecto crucial en el éxito de Jazzberry reside en su capacidad para ejecutar el código en una máquina virtual aislada y realizar interacciones dinámicas.

Esto le permite, por ejemplo, iniciar servidores web, enviar solicitudes HTTP simulando distintos contextos de usuario o dirección IP, y evaluar los efectos de tales acciones en tiempo real. Además, puede manipular formularios, modificar archivos e interpretar los resultados que estas manipulaciones originan, valiéndose de inteligencia artificial para decidir los siguientes pasos de manera autónoma. Entre las vulnerabilidades detectadas durante las pruebas destaca el uso de contraseñas codificadas directamente en el archivo de datos, lo que constituye una puerta de entrada para accesos no autorizados. Jazzberry no solo identificó esta falla sino que pudo demostrarla ingresando con las credenciales expuestas. Igualmente, detectó problemas de inyección CSS en campos como el color del perfil del usuario, donde la ausencia de sanitización adecuada permitía alterar la apariencia o incluso ocultar elementos web maliciosamente.

Estas vulnerabilidades menores pueden parecer inofensivas, pero abren la puerta a ataques más complejos cuando se combinan con otros fallos. Un hallazgo especialmente relevante fue la identificación de un XSS (cross-site scripting) a través de fragmentos privados. Jazzberry pudo insertar un código malicioso dentro del campo correspondiente y verificar que dicho código se ejecutaba al visualizar la información, demostrando así la existencia del fallo. Este tipo de vulnerabilidad es peligroso porque puede usarse para robar sesiones de usuario, manipular contenido o redirigir a sitios maliciosos. En otro escenario, tras eliminar comentarios que contenían configuraciones de seguridad en el archivo central del servidor, Jazzberry notó que ciertas medidas protectoras habían quedado deshabilitadas, como la restricción a solicitudes desde localhost o la aplicación de identificadores aleatorios en las rutas.

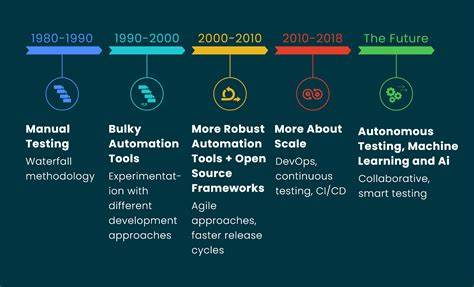

Al poder enviar peticiones desde IPs externas, pudo comprobar que la aplicación ahora era accesible sin las restricciones de seguridad anteriormente establecidas, volviéndola vulnerable a ataques remotos. Además, al modificar la rutina del sanitizador HTML, Jazzberry halló que ciertos atributos no validados en etiquetas permitidas, como la inclusión de URLs javascript en la etiqueta img, podían desencadenar vulnerabilidades críticas. Estas fallas expusieron la insuficiencia de mecanismos tradicionales de limpieza de contenido para prevenir inyecciones de código. El proceso llevado a cabo por Jazzberry tiene como base la combinación de sandboxing, ejecución de comandos interactivos y comprensión contextual mediante inteligencia artificial. Esta estrategia contempla no solo detectar patrones de error en el código sino también evaluar su impacto y gravedad real mediante pruebas prácticas, algo que los analizadores estáticos no pueden realizar.

Gracias a esta capacidad, el sistema puede priorizar de manera adecuada las vulnerabilidades según su riesgo, optimizando el esfuerzo de los equipos de seguridad. La integración de Jazzberry en flujos de trabajo modernos de desarrollo de software representa una oportunidad significativa para mejorar la seguridad desde etapas tempranas. Al detectarse fallos durante las solicitudes de integración (pull requests) y antes de la puesta en producción, se reducen costos y tiempos de rectificación, además de disminuir la probabilidad de explotación en entornos reales. Si bien el reto con Gruyere tiene fines educativos, la tecnología detrás de Jazzberry funciona igualmente bien en aplicaciones comerciales y sistemas complejos. Su método de ejecución y análisis autónomo puede adaptarse a distintos lenguajes de programación, arquitecturas y tipos de software, proporcionando un asesoramiento continuo y eficaz.

En conclusión, la evolución de los sistemas de detección de errores pasa inexorablemente por la incorporación de inteligencia artificial capaz de interactuar dinámicamente con los programas. Herramientas como Jazzberry representan una nueva frontera en la seguridad informática, combinando la precisión y rapidez del análisis automatizado con la sagacidad del razonamiento humano. La capacidad para probar en tiempo real, adaptar estrategias y verificar resultabilidad es la clave para anticipar y neutralizar amenazas antes de que provoquen daños mayores. La batalla entre Jazzberry y Gruyere no solo demuestra las vulnerabilidades presentes en el software sino también la fuerza transformadora de la inteligencia artificial en la defensa digital.