En el mundo de la programación concurrente, uno de los retos más complejos y recurrentes es garantizar la seguridad y eficiencia en la gestión de memoria dinámica compartida entre múltiples hilos. C++26 introduce mejoras significativas para abordar estas dificultades, destacando la implementación avanzada de los punteros de peligro, conocidos en inglés como hazard pointers. Esta técnica moderna ofrece una solución robusta para evitar problemas clásicos como el conocido problema ABA y provee un mecanismo eficiente para la recolección segura de memoria. Los punteros de peligro surgen como una respuesta a la necesidad de gestionar objetos dinámicos en entornos donde diferentes hilos pueden acceder y modificar estructuras de datos compartidas sin bloqueos pesados. Fundamentan su efectividad en un concepto sencillo pero poderoso: proteger objetos en uso para que no sean liberados prematuramente mientras otros hilos intentan accederlos o reclamarlos.

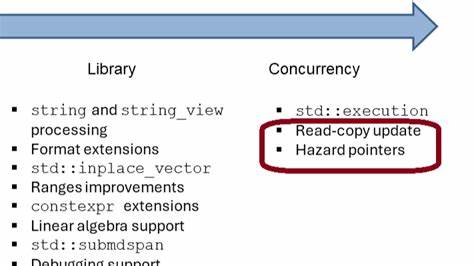

De esta forma, un hilo que desea manipular un objeto primero “adquiere” un puntero de peligro apuntando a ese objeto, alertando a cualquier proceso que intente liberar dicha memoria que el objeto todavía está activo y no debe destruirse. En la práctica, un puntero de peligro es una especie de bandera concurrente con acceso exclusivo para escritura por un solo hilo, pero accesible para lectura por múltiples hilos simultáneamente. Este mecanismo asegura que solo el hilo propietario pueda cambiar qué objeto protege, mientras que otros hilos pueden leer el estado general y así decidir si es seguro eliminar un objeto específico. La implementación estándar propuesta en C++26, regulada por la propuesta P2530R3, define claramente las interfaces y comportamientos de los punteros de peligro. La biblioteca estándar ofrecerá clases y funciones específicas como hazard_pointer, hazard_pointer_obj_base y make_hazard_pointer, que facilitan la integración de esta técnica en aplicaciones multihilo.

Por ejemplo, la clase hazard_pointer permite proteger objetos, comprobar si un puntero está vacío, resetear protecciones, e intercambiar protegidos, apoyando de esta forma una gestión flexible y segura. Uno de los beneficios más destacados de los punteros de peligro es resolver el problema ABA, un problema clásico en algoritmos lock-free con operaciones atómicas como el compare-and-swap (CAS). Este problema ocurre cuando un hilo verifica que un valor en memoria es el mismo antes y después de una operación, pero en realidad el objeto fue cambiado por otro distinto que reutilizó la misma dirección de memoria, lo que puede inducir errores difíciles de detectar. Con los punteros de peligro, el acceso concurrente queda protegido porque los objetos en uso no pueden ser reclamados ni reciclados hasta que todos los punteros activos hayan sido liberados, evitando así falsos positivos en la comparación de estados y garantizando la corrección del programa. En cuanto al rendimiento, los punteros de peligro ofrecen una mejora notable frente a otros métodos tradicionales como el uso de locks exclusivos o lectores-escritores más generales.

Mientras que estas técnicas bloquean el acceso o restringen la concurrencia para garantizar la seguridad, los punteros de peligro promueven un acceso más asíncrono y granular. De hecho, la construcción y destrucción de punteros de peligro suelen tener latencias muy bajas; por ejemplo, implementaciones como las de la biblioteca Folly de Facebook reportan tiempos en el orden de nanosegundos, lo que los hace ideales para sistemas con demandas altas en concurrencia y baja latencia. La técnica bajo el capó involucra dos elementos principales: la protección activa de los objetos accesados por hilos y la reclamación diferida de objetos retirados. Cuando un hilo desea eliminar un objeto, este no se borra inmediatamente sino que se reserva en una lista de objetos retirados. Luego, en un proceso diferido, se comparan las direcciones de estos objetos con los punteros de peligro activos.

Solo los objetos que no estén protegidos por ningún puntero pueden ser finalmente destruidos. Este proceso minimiza riesgos de corrupción de memoria y condiciones de carrera que son comunes en entornos lock-free. Paradójicamente, a pesar de operar sobre punteros y memoria dinámica, los punteros de peligro ayudan a implementar una especie de recolección segura o manejo automático de memoria en C++, un lenguaje conocido por dar control total y manual sobre estos recursos. Esta capacidad acerca a C++ a conceptos típicos de lenguajes con recolección automática, pero sin renunciar al rendimiento y control detallado. El uso de punteros de peligro encaja excelentemente con otros enfoques y técnicas modernas usadas en sistemas concurrentes y de alto rendimiento.

Por ejemplo, Read-Copy Update (RCU), un mecanismo eficiente para estructuras de datos predominantemente lectoras, puede complementarse con punteros de peligro para refinar la seguridad en reclamaciones y actualizaciones. Así, la comunidad C++ avanza hacia patrones de diseño más seguros, expresivos y con mejores garantías en entornos multihilo. Para los desarrolladores, adoptar punteros de peligro implica entender bien sus conceptos subyacentes y la dinámica de acceso concurrente. No obstante, las ganancias en términos de seguridad, rendimiento y claridad de código compensan ampliamente la curva de aprendizaje. La estandarización en C++26 facilita esta adopción con interfaces bien definidas y soporte nativo.

En resumen, la incorporación de punteros de peligro en C++26 representa un avance crucial para desarrollar aplicaciones concurrentes robustas y eficientes. Soluciona problemas intrínsecos a la gestión manual de memoria en ambientes multihilo, ofrece protección segura contra errores clásicos como el problema ABA y mejora el rendimiento evitando bloqueos innecesarios. Este enfoque complementa otras técnicas modernas de sincronización y abre un camino prometedor hacia entornos de programación más seguros, rápidos y confiables en C++. Con las mejoras propuestas, C++26 refuerza una vez más su posición como uno de los lenguajes de programación más potentes y actuales para desarrollar software concurrente y sistemas de alto desempeño. Entender y aplicar el uso de los punteros de peligro es una habilidad clave para cualquier profesional que busque construir sistemas modernos, escalables y sin comprometer la integridad de los datos ni el rendimiento.

En definitiva, los punteros de peligro llevan la gestión de memoria en concurrencia a un nuevo nivel, combinando control preciso, seguridad comprobada y rapidez en la ejecución. Aprovechar esta innovación puede ser la clave para resolver muchos de los retos que enfrenta hoy la programación multihilo en C++, brindando una experiencia de desarrollo más segura y con mejores resultados.