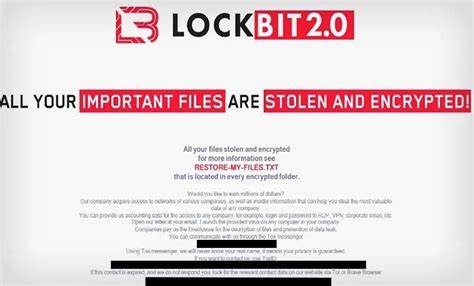

El mundo de la ciberseguridad ha enfrentado recientemente un nuevo golpe significativo tras la filtración masiva de información confidencial asociada con el grupo de ransomware LockBit. Esta operación delictiva, que lleva años siendo una amenaza constante para organizaciones alrededor del mundo, sufrió un ataque que comprometió su panel de administración, exponiendo datos sensibles de gran valor para expertos, investigadores y autoridades. LockBit es reconocido como uno de los grupos de ransomware más sofisticados y rentables en la actualidad. Sus operaciones se caracterizan por la capacidad de cifrar sistemas enteros y exigir rescates económicos millonarios a sus víctimas. A lo largo de los años, diversas acciones coordinadas por agencias internacionales han logrado arrebatarles ciertos recursos, pero la amenaza persiste y no ha cesado su actividad delictiva.

El incidente salió a la luz el 7 de mayo de 2025, cuando se detectó que un dominio vinculado al panel de administración de LockBit había sido vulnerado y su página fue reemplazada por un mensaje que instaba a no cometer delitos, acompañado de un enlace para descargar un archivo con información obtenida de los servidores comprometidos. Este hecho provocó una ola de análisis por parte de especialistas en seguridad sobre la magnitud y el contenido expuesto. El archivo filtrado contenía una amplia variedad de evidencias internas, entre las cuales destacan mensajes privados intercambiados entre afiliados del grupo criminal y sus víctimas, direcciones de billeteras de Bitcoin, cuentas de afiliados, detalles técnicos de ataques realizados, información sobre el malware utilizado, así como infraestructura y mecanismos operativos. Esta clase de datos son invaluables para desentrañar la estructura y modus operandi de la organización. Expertos en ciberseguridad, como Christiaan Beek de Rapid7, han resaltado que las direcciones de Bitcoin encontradas podrían abrir caminos para que las fuerzas del orden rastreen movimientos y fondos relacionados con actividades ilícitas.

Adicionalmente, Luke Donovan, líder de inteligencia en Searchlight Cyber, explicó que el conjunto de datos incluye credenciales y detalles de unas 76 cuentas, presumiblemente de miembros o colaboradores internos del grupo LockBit. Una característica relevante de esta filtración es la presencia de IDs de TOX, un sistema de mensajería cifrada popularizado entre comunidades de hackers, presente en un buen número de usuarios. Esta particularidad ha permitido cruzar información con foros clandestinos donde operan estos actores, ayudando a identificar alias y conductas típicas delictivas, incluyendo la compra de accesos a sistemas corporativos para futuros ataques. Los registros de conversaciones entre afiliados y víctimas suman alrededor de 208 intercambios en un periodo que abarca desde diciembre de 2024 hasta abril de 2025. Estos mensajes son un recurso significativo para entender las tácticas negociadoras del grupo, revelando una actitud agresiva en las exigencias de rescate que varían desde montos modestos hasta cifras que superan los cien mil dólares.

Estos detalles ofrecen una perspectiva interna muy valiosa para anticipar y contrarrestar futuras campañas de ransomware. Relacionando este incidente con ataques anteriores, Donovan también señala que el mismo mensaje de advertencia encontrado en la página hackeada fue utilizado en un ataque similar contra otro grupo ransomware, Everest, lo que podría indicar represalias o conflictos internos dentro de la comunidad criminal cibernética. Pese a la gravedad del hecho, el grupo LockBit emitió un comunicado a través de su propio sitio de filtración afirmando que la filtración impactó únicamente el panel administrativo y no comprometió datos sensibles de las víctimas ni herramientas de desencriptado, intentando minimizar la repercusión. Sin embargo, la naturaleza de la información expuesta ha reforzado la respuesta coordinada de diversas instituciones internacionales para desarticular esta organización. La figura principal detrás de LockBit es Dmitry Yuryevich Khoroshev, un ciudadano ruso identificado como cabecilla del grupo.

El mismo ha manifestado públicamente su disposición a recompensar a quienes identifiquen a los responsables del ataque, lo que añade una capa más de tensión en esta disputa entre ofensores dentro del mundo del cibercrimen. La repercusión de esta filtración tiene un alcance importante no solo para la comunidad de ciberseguridad y la policía internacional, sino también para las organizaciones que podrían ser potenciales víctimas. La información técnica y operativa ahora expuesta permite a expertos desarrollar estrategias más efectivas para detectar, prevenir y mitigar ataques de ransomware, potenciando la defensa en profundidad. Además, este evento contribuye a una mayor comprensión de cómo funcionan las redes de afiliados que operan para LockBit, dándonos pistas sobre cómo se estructuran, negocian y expanden sus operaciones ilícitas. El análisis detallado de las comunicaciones y cuentas de usuario ayuda a desarticular esos nexos y anticipar movimientos futuros, incrementando la presión sobre los grupos maliciosos.

En el marco más amplio, la filtración sirve como un llamado de atención para mejorar las políticas de ciberseguridad a nivel global, especialmente en la colaboración transnacional contra estas amenazas. La labor conjunta de agencias, empresas de seguridad y gobiernos resulta fundamental para contener la amenaza persistente del ransomware, cuya evolución tecnológica y tácticas criminales demandan respuestas adaptativas y ágiles. Finalmente, es imprescindible que tanto organizaciones públicas como privadas adopten medidas preventivas robustas, incluyendo la capacitación continua, la implementación de tecnologías avanzadas de detección, y el desarrollo de protocolos integrales frente a incidentes. El caso LockBit subraya que nadie está exento del riesgo y que solo a través del conocimiento compartido y la colaboración estratégica se podrá reducir el impacto de este tipo de acciones maliciosas. La filtración en LockBit representa un hito en la lucha contra el ransomware, ofreciendo herramientas valiosas para quienes lidian con estas amenazas diariamente, y a la vez alertando sobre la complejidad y agresividad con la que estos grupos actúan.

La comunidad global de ciberseguridad deberá aprovechar esta oportunidad para fortalecer sus defensas y avanzar hacia un entorno digital más seguro.