En un mundo donde la privacidad digital y la seguridad de la información son cada vez más esenciales, surge BitNote como una solución innovadora para almacenar secretos y datos sensibles de manera segura y descentralizada. Aprovechando la tecnología blockchain y los navegadores web, BitNote permite a los usuarios preservar sus notas confidenciales con un nivel de protección que pocas aplicaciones pueden ofrecer actualmente. Esta herramienta representa un cambio significativo en la manera en que gestionamos contraseñas, claves privadas, frases semilla y otras informaciones críticas en un entorno digital cada vez más amenazante. BitNote se presenta como un “bóveda a prueba de fuego” que vive directamente en la cadena de bloques, eliminando la necesidad de hardware especial o complicadas configuraciones. Su diseño está pensado para personas que rechazan confiar en grandes empresas tecnológicas, sistemas centralizados o servicios con costos recurrentes.

Al no depender de servidores centrales y trabajar con encriptación de grado militar (AES-256) que se ejecuta localmente en el navegador, BitNote garantiza que solo el usuario puede acceder y descifrar sus datos, manteniendo la confidencialidad y privacidad al máximo nivel. La descentralización es uno de los puntos más fuertes de BitNote. Esta característica asegura que ningún intermediario pueda eliminar o bloquear el acceso a los secretos almacenados, lo que proporciona una confiabilidad a largo plazo que no se ve en aplicaciones tradicionales. Además, al no recolectar datos personales ni rastrear a sus usuarios, BitNote cumple con los estándares más estrictos de privacidad digital. El funcionamiento técnico de BitNote es igualmente impresionante.

Basado en contratos inteligentes escritos en Solidity, desplegados en la cadena Avalanche C-Chain, la aplicación utiliza un sistema de doble clave criptográfica para proteger la información. Las notas se cifran localmente mediante AES-256 usando la Web Crypto API, y solo quedan almacenadas en la blockchain en su forma cifrada e inaccesible para terceros. La gestión de las claves, basadas en el algoritmo secp256k1 y el intercambio de claves ECDH p-521, se realiza de manera que ningún elemento centralizado pueda conocer o manipular el contenido de los datos. El proceso para crear una cuenta es sencillo y flexible. Los usuarios eligen un nombre único y optan por proteger su cuenta con una contraseña maestra o mediante una llave de seguridad física (como un dispositivo hardware).

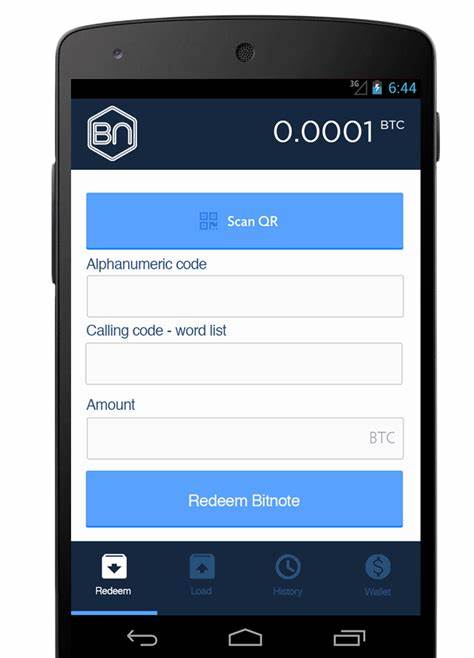

Para registrar la cuenta y empezar a usar el servicio, es necesario financiarla, pero BitNote ofrece múltiples métodos de pago, como criptomonedas, tarjetas de crédito, débito y Apple Pay, por lo que no es indispensable tener conocimientos previos sobre criptodivisas. El modelo de negocio de BitNote está diseñado bajo la filosofía de pago por uso, evitando suscripciones o tarifas recurrentes. Se establece un coste muy bajo para crear, modificar o eliminar notas, mientras que consultar el contenido es completamente gratuito. Esto permite que tanto usuarios ocasionales como usuarios que manejen grandes volúmenes de información puedan beneficiarse de la plataforma sin preocupaciones económicas excesivas. Entre los múltiples usos recomendados para BitNote destacan el almacenamiento de contraseñas, códigos de recuperación, claves privadas de criptomonedas, frases semilla, y cualquier nota personal o idea importante que necesite protección a largo plazo.

Más allá de estas aplicaciones clásicas, la plataforma introduce iniciativas creativas como la creación de “cajas muertas” o “Dead Man’s Switch”, donde la información puede ser heredada automáticamente bajo ciertas condiciones, o el lanzamiento de “cápsulas del tiempo” digitales que solo podrán abrirse en fechas futuras predeterminadas. Una de las características clave que atrae a los usuarios es la posibilidad de compartir notas de forma segura con otros miembros de BitNote, manteniendo la encriptación y privacidad intactas durante el proceso. Esta funcionalidad hace al sistema especialmente útil para entornos colaborativos o familias que desean compartir acceso confidencial a datos específicos sin comprometer la seguridad. La experiencia del usuario se ha cuidado meticulosamente. BitNote puede usarse directamente desde cualquier navegador moderno, sin instalación compleja, pero también está disponible como una aplicación progresiva que puede instalarse localmente en dispositivos móviles o de escritorio.

Esta flexibilidad permite trabajar incluso sin conexión a internet, lo que añade una capa extra de comodidad y seguridad. La interfaz es liviana, sin frameworks pesados, por debajo de 1 MB, asegurando rapidez y menor vulnerabilidad a ataques cibernéticos. El equipo de desarrollo de BitNote incorpora medidas avanzadas para proteger a sus usuarios de amenazas comunes. Las actualizaciones del software son optativas y deben ser aceptadas explícitamente por el usuario, reduciendo el riesgo de ataques tipo supply chain. Además, una función integrada denominada “Code Alert” notifica al usuario si hay discrepancias entre la versión local y la servida, alertando sobre posibles manipulaciones maliciosas del código.

La auditoría realizada por Cure53, una firma reconocida internacionalmente en ciberseguridad, aporta un nivel agregado de confianza para los usuarios preocupados por la legitimidad y seguridad de la plataforma. La disponibilidad pública del código fuente y sus hashes para comprobación permiten a cualquier persona revisar y verificar la integridad del sistema de manera independiente. Aun en el escenario hipotético de que BitNote desapareciera como empresa o plataforma, los datos no se perderían. Dado que las notas residen en la blockchain, existen múltiples métodos para recuperar la información, incluyendo la utilización de la versión local del cliente, interacción directa con contratos inteligentes a través de exploradores de bloques, o incluso la creación de interfaces alternativas para acceder a los datos. Este modelo asegura durabilidad y autonomía, alejándose del riesgo de que los usuarios queden atrapados en ecosistemas cerrados o dependan de terceros.

La elección de Avalanche C-Chain como blockchain base responde a una estrategia basada en la velocidad, costes, descentralización y compatibilidad. Avalanche cuenta con miles de validadores, lo que refuerza su seguridad y resistencia a censura, posee costos de transacción bajísimos y ofrece finalización rápida de operaciones. Su compatibilidad con EVM facilita la integración de contratos inteligentes complejos necesarios para el correcto funcionamiento de BitNote. BitNote no solo transforma el almacenamiento seguro, sino que también ofrece herramientas complementarias para mejorar la gestión de la seguridad personal. Entre ellas se encuentran generadores automáticos de contraseñas y frases de paso, soporte para llaves de seguridad hardware como YubiKey, sistema de búsqueda segura dentro de las notas y soporte para múltiples llaves de respaldo para evitar bloqueos de acceso inadvertidos.

En conclusión, BitNote es una propuesta fresca, segura y avanzada para quienes buscan mantener sus secretos digitales protegidos sin depender de estructuras centralizadas ni comprometer la privacidad. Su combinación de criptografía robusta, blockchain confiable y usabilidad intuitiva ofrece un modelo para el futuro del almacenamiento de información sensible. Aquellos que valoran la autonomía, la seguridad y la transparencia encontrarán en BitNote una herramienta indispensable para el manejo de sus datos confidenciales, abriendo la puerta a un mundo donde la información permanece bajo control personal, a prueba del tiempo y la censura.

![Dr Russell Barkley's 30 essential ideas everybody needs to know about ADHD. (Y [video]](/images/06D99782-107F-4863-B89B-84AAFB26BE6C)