La Lucha Contra el Spam: Todo lo Que Necesitas Saber Sobre las Listas de Spam En un mundo cada vez más digitalizado, el correo electrónico se ha convertido en una herramienta vital para la comunicación, tanto a nivel personal como profesional. Sin embargo, este avance trae consigo un problema creciente: el spam. Los correos no deseados pueden inundar nuestras bandejas de entrada, consumir tiempo y, en algunos casos, comprometer la seguridad de nuestras cuentas. Para combatir esta plaga moderna, se han desarrollado diversas estrategias, y una de las más efectivas implica el uso de listas de spam. ¿Qué son las listas de spam? Las listas de spam, también conocidas como listas negras, son bases de datos que recogen direcciones IP y dominios que han sido identificados como fuentes de spam.

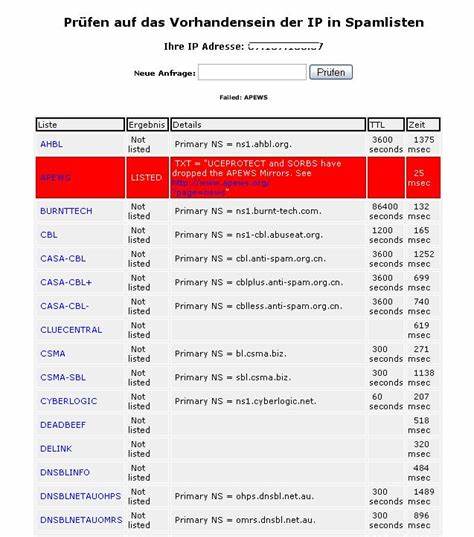

Estas listas se actualizan constantemente y son utilizadas por servidores de correo y herramientas de filtrado para bloquear mensajes no solicitados y proteger a los usuarios de fraudes y malware. El concepto de “lista negra” puede parecer simple, pero su funcionamiento es bastante complejo y técnico. El Proceso Detrás de las Listas de Spam Las listas de spam operan a través de un protocolo conocido como DNS (Domain Name System). Cada vez que un servidor de correo recibe un correo electrónico, consulta estas listas para determinar si la dirección IP del remitente está asociada con actividades de spam. Si se detecta una coincidencia, el mensaje puede ser rechazado, y el dueño de la dirección IP puede ser penado con bloqueos temporales o permanentes.

Los sistemas más avanzados de filtrado de spam, como SpamAssassin, utilizan una variedad de estas listas de forma predeterminada, incluyendo nombres conocidos como Spamhaus, SpamCop, y SORBS. Estos servicios tienen la finalidad de catalogar y denunciar servidores que envían un volumen excesivo de correos no deseados, reacciones que son fundamentales para mantener la higiene de nuestras bandejas de entrada. Tipos de Listas de Spam Existen diferentes tipos de listas de spam, cada una con su propio enfoque y objetivos. Estas son algunas de las más comunes: 1. Listas Negras de DNS (DNSBL): Son posiblemente las más utilizadas en la lucha contra el spam.

Estas listas se basan en el sistema DNS para mapear direcciones IP que han sido reportadas por enviar spam. 2. Listas de Reputación: Estas listas no solo se centran en IPs, sino también en dominios completos y reputaciones asociadas. Aquí se tiene en cuenta el comportamiento del remitente a lo largo del tiempo. 3.

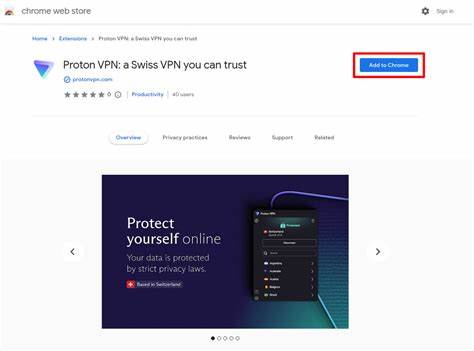

Listas de Spam por Tema: Esta categoría se centra en el contenido del correo electrónico, bloqueando mensajes que contienen ciertas palabras clave o que pertenecen a categorías específicas, como ofertas de productos fraudulentos. 4. Listas de Confianza: A diferencia de las listas negras, estas se enfocan en recopilar direcciones y dominios que han mostrado un comportamiento legítimo y que los receptores desean recibir. ¿Cómo Puedo Verificar si Estoy en una Lista de Spam? Es natural que los usuarios se pregunten si sus direcciones IP están incluidas en alguna lista de spam. Afortunadamente, existen herramientas en línea que permiten realizar esta verificación de manera sencilla.

Al ingresar una dirección IP en un verificador de listas de spam, el sistema consultará diferentes bases de datos y te proporcionará un informe sobre tu estado. Es importante recordar que estar en una lista de spam puede tener graves implicaciones. No solo puede significar que tus correos no lleguen a los destinatarios deseados, sino que también puede afectar tu reputación como remitente, y en el caso de empresas, puede poner en riesgo la relación con los clientes. Prevención y Mejores Prácticas Para evitar unirse al club de las direcciones de spam, hay varias acciones que puedes tomar: 1. Autenticación de Correos Electrónicos: Implementar protocolos como SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) puede ayudar enormemente a autenticar tus correos y prevenir que sean marcados como spam.

2. Segmentación de Listas: En el caso de empresas, es esencial segmentar las listas de correos y asegurarse de que los mensajes se envían solo a aquellos que se han registrado para recibir información. 3. Revisión de Contenido: La redacción de los correos debe prestar atención a las palabras clave y evitar el uso excesivo de elementos que suelen asociarse con el spam, como símbolos de exclamación o lenguaje engañoso. 4.

Proporcionar Opciones de Cancelación: Esto no solo es un requisito legal en varios países, sino que también ayuda a mantener la lista de contactos limpia y saludable. El Futuro del Spam y las Listas de Spam A medida que la tecnología avanza, el spam también continúa evolucionando. Los estafadores siempre están buscando nuevas formas de eludir los filtros de spam, lo que significa que las listas de spam deben adaptarse continuamente. Algunos expertos están explorando el uso de inteligencia artificial y aprendizaje automático para mejorar la identificación de patrones asociados con el envío de spam. Además, hay un creciente interés en la educación del usuario.

Aumentar la conciencia sobre las prácticas de phishing y los peligros del spam puede empoderar a los usuarios para que tomen decisiones más informadas. Conclusión Las listas de spam son una herramienta invaluable en la lucha diaria contra el correo electrónico no solicitado. Comprender cómo funcionan y cómo se puede interactuar con ellas es crucial para cualquier persona que utilice el correo electrónico, ya sea a nivel personal o en un entorno empresarial. Al implementar prácticas de prevención y mantenerse informado sobre las tendencias recientes en el envío de correos electrónicos, podemos colaborar para hacer de nuestras bandejas de entrada un espacio más limpio y seguro.