En los últimos años, Signal se ha consolidado como una de las aplicaciones de mensajería cifrada más seguras y populares a nivel mundial. Su promesa de privacidad y protección de los datos ha hecho que activistas, periodistas, ejecutivos y gobiernos reduzcan la brecha entre comunicación y seguridad digital. Sin embargo, una reciente filtración de un chat grupal de Signal que involucró a altos funcionarios del gobierno de Estados Unidos ha suscitado debates sobre la verdadera seguridad de la plataforma y el papel de la Agencia de Seguridad Nacional (NSA) en la protección y explotación de vulnerabilidades tecnológicas. El incidente comenzó cuando Mike Waltz, Asesor de Seguridad Nacional de EE.UU.

, cuestionó públicamente cómo el editor en jefe de Atlantic, Jeffrey Goldberg, pudo haber accedido sin autorización al chat grupal que coordinaba operaciones militares delicadas contra los hutíes en Yemen. Waltz insinuó que podría haberse tratado de un acceso deliberado o de una falla técnica en Signal, sugiriendo implícitamente una vulnerabilidad en la aplicación. Poco después, se reveló que la NSA había emitido un aviso interno alertando sobre una posible vulnerabilidad en Signal. La situación abrió un dilema crítico: ¿tiene Signal verdaderas vulnerabilidades o la filtración se debió a un error humano y mala gestión en el uso de dispositivos personales para comunicaciones oficiales? Además, a nivel institucional, ¿cómo maneja la NSA el equilibrio entre aprovechar vulnerabilidades para espiar adversarios y proteger las comunicaciones estadounidenses? Signal, fundada con el objetivo de ofrecer mensajería cifrada de extremo a extremo, ha sido altamente valorada por su tecnología robusta. Sin embargo, expertos han señalado que el diseño de los chats grupales presenta desafíos únicos.

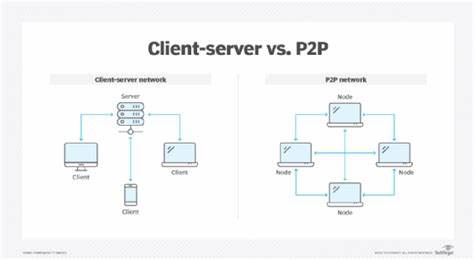

En los sistemas de mensajería en grupo, gestionar las claves criptográficas para múltiples usuarios sin comprometer la eficiencia o seguridad es complejo. Esto se traduce en que existe una base de datos que mantiene los miembros del grupo y sus claves, un posible punto de vulnerabilidad si es manipulado con fines maliciosos. Clive Robinson, experto en seguridad, ha señalado que no es un fallo en los algoritmos de encriptación de Signal, sino en la gestión de claves y en la base de datos centralizada donde se almacenan los miembros del grupo. Este tipo de vulnerabilidad, común en muchas aplicaciones de mensajería segura, puede ser explotada para añadir a miembros no deseados que escuchen las conversaciones sin ser detectados si mantienen un perfil silencioso. Por su parte, otros analistas enfatizan que la verdadera vulnerabilidad reside en el uso de dispositivos personales para manejar información sensible.

Los smartphones, productos de consumo masivo, no cuentan con las mismas protecciones ni controles estrictos que los dispositivos gubernamentales especializados. Esto los convierte en blancos ideales para spyware sofisticado, empleando técnicas remotas para acceder al contenido, interceptar conversaciones o incluso activar dispositivos para vigilancia sin que el usuario lo sepa. Este contexto pone en evidencia un desajuste entre la necesidad de seguridad técnica y la cultura organizacional o manejo operativo dentro del gobierno estadounidense. La filtración del chat coordinado desde Signal parece reflejar más una falta de protocolos adecuados y supervisión en el uso de dispositivos que una falla inherente en la aplicación misma. Además, la NSA se encuentra en una posición única y paradójica.

Por un lado, su misión es infiltrarse y monitorear redes extranjeras para salvaguardar los intereses de Estados Unidos. Por otro, tiene la responsabilidad de proteger la infraestructura y las comunicaciones de su propio país contra ataques y espionaje. Este doble rol genera un constante debate ético y estratégico sobre la revelación o explotación de vulnerabilidades tecnológicas. Desde 2014, existe un proceso interinstitucional dentro del gobierno americano conocido como "equities process", que evalúa si conviene explotar una vulnerabilidad para obtener inteligencia o si debe ser revelada y corregida para proteger a todos los usuarios. La filtración del chat de Signal ha complicado esta decisión, pues mantener en secreto fallas de una plataforma ampliamente utilizada internacionalmente podría poner en riesgo la seguridad nacional si adversarios descubren y explotan esos mismos fallos.

El uso extendido de Signal por múltiples actores —gobiernos pequeños, periodistas, activistas, grupos empresariales y hasta criminales— convierte la aplicación en un campo de batalla para la ciberseguridad global. Así, si la NSA optara por guardar silencio sobre una vulnerabilidad, no solo pondría en peligro las comunicaciones gubernamentales sino también a innumerables usuarios inocentes, lo que podría traducirse en graves repercusiones éticas y repercusiones públicas. Los expertos también llaman la atención sobre los riesgos que implicaría la instalación de "puertas traseras" (backdoors) en dispositivos inteligentes y en aplicaciones de mensajería. Si bien permitirían una intervención legal bajo ciertas condiciones, introducirían vulnerabilidades explotables por actores malintencionados, debilitando la seguridad en su conjunto. Otra preocupación subyacente es la legalidad y gestión de registros electrónicos gubernamentales.

La utilización de plataformas no oficiales o dispositivos personales para fines oficiales puede violar leyes de transparencia y archivado, generando problemas adicionales de responsabilidad y supervisión. Desde la perspectiva de expertos en seguridad, el incidente evidencia la urgente necesidad de que los gobiernos adopten una estrategia dominantemente defensiva en ciberseguridad, priorizando la protección de dispositivos y comunicaciones sensibles. Al mismo tiempo, se requiere invertir en tecnologías y capacitación para asegurar que los funcionarios usen métodos y herramientas adecuadas y seguras, lo que incluye dispositivos certificados y canalizados a través de redes blindadas. La polémica también revela un conflicto cultural y de competencia dentro de las áreas de inteligencia y gobierno: la tendencia a preferir facilidades tecnológicas arraigadas en lo popular sin una adecuada supervisión ni comprensión de sus limitaciones. Algunos funcionarios, al usar aplicaciones de consumo para información clasificada, parecen desconocer los riesgos operativos y la magnitud del compromiso que aceptan.

Más allá del caso puntual, la filtración del chat de Signal abre preguntas importantes sobre la gestión y transparencia en la seguridad digital a nivel global. La NSA y otras agencias de inteligencia enfrentan el reto de equilibrar sus objetivos de espionaje ofensivo con la necesidad de defender la privacidad y seguridad nacional, una tarea compleja en un mundo donde las herramientas y redes son compartidas entre múltiples actores con intereses encontrados. Desde la sociedad civil, activistas y expertos recomiendan fomentar un ecosistema de seguridad donde la responsabilidad recae no solo en las tecnologías implementadas, sino también en la educación, protocolos y ética de uso. Solo así se podrá avanzar hacia comunicaciones seguras que respeten la privacidad individual sin perjudicar la seguridad colectiva. La filtración ha generado también una atención pública que, paradójicamente, ha servido para impulsar la conciencia sobre la importancia del cifrado y la protección de datos.

La visibilidad aumentada de Signal y debates sobre privacidad han puesto en la palestra mundial la importancia de salvaguardar las comunicaciones en la era digital. En resumen, la crisis de seguridad y confianza generada por la filtración en Signal es menos un indicativo de fallas técnicas en la aplicación y más un reflejo de fallas humanas y estructurales en el manejo y cultura de seguridad dentro del gobierno de Estados Unidos. La NSA, en su rol dual, debe revisar y ajustar sus políticas, promoviendo mayor transparencia y protección activa, mientras el mundo observa la complejidad de proteger la información en una era digital interconectada. Esta situación debería servir de lección para todas las organizaciones y usuarios sobre la importancia de la gestión apropiada de herramientas seguras, la capacitación constante y el desarrollo de tecnologías que combinen efectividad y privacidad en equilibrio con las necesidades de seguridad nacional e internacional.