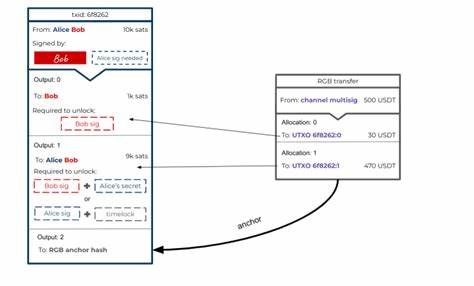

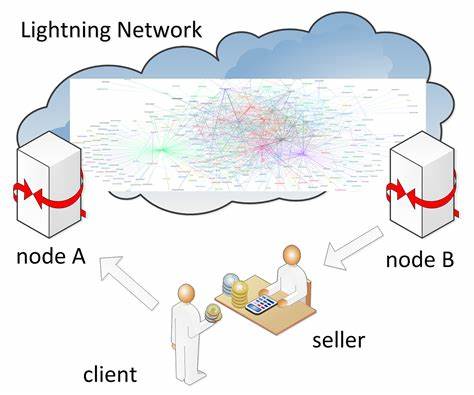

La red Lightning de Bitcoin es una de las innovaciones más emocionantes en el mundo de las criptomonedas. Diseñada para solucionar el problema de escalabilidad de Bitcoin, esta solución de segunda capa permite realizar transacciones de forma rápida y a bajo costo. Sin embargo, a pesar de los beneficios que ofrece, la Lightning Network no es inmune a vulnerabilidades. En este artículo, exploraremos cuatro vulnerabilidades de la red Lightning que, hasta ahora, no han sido explotadas, pero que podrían representar un riesgo en el futuro. La Red Lightning permite a los usuarios abrir canales de pago entre ellos, facilitando transacciones casi instantáneas.

Esto se logra a través de la creación de una red de canales que pueden conectarse entre sí, lo que reduce la necesidad de procesar cada transacción en la blockchain de Bitcoin. Sin embargo, este modelo, aunque promete velocidad y eficiencia, introduce riesgos que deben ser considerados. Uno de los problemas más preocupantes es la llamada "vulnerabilidad de la ruta de pago". Cuando una transacción se realiza a través de múltiples canales Lightning, cada uno de los nodos involucrados debe confiar en los nodos adyacentes para enrutar correctamente los fondos. Si un nodo malicioso se interpone en el camino, podría intentar generar ganancias ilícitas al manipular la ruta y redirigir los fondos.

Este tipo de ataque, conocido como "ataque de enrutamiento", podría potencialmente permitir a un actor malintencionado interceptar o desviar transacciones sin que las partes involucradas se den cuenta. A pesar de que esta vulnerabilidad existe, hasta el momento no se ha producido un caso documentado de su explotación. Esto se debe, en parte, a la naturaleza descentralizada y a la transparencia que caracteriza a la red Lightning. La comunidad de desarrolladores y usuarios está constantemente monitoreando el comportamiento de los nodos para identificar y prevenir este tipo de ataques. Sin embargo, conforme la red continúa creciendo y se manejan mayores volúmenes de transacciones, es fundamental que los usuarios y desarrolladores permanezcan vigilantes ante la posibilidad de que un atacante encuentre una manera de explotar esta vulnerabilidad.

Otra vulnerabilidad notable es la "amenaza del canal de tiempo". Esta es una técnica que podría permitir a un atacante aprovechar la diferencia en el tiempo de cierre de los canales para forzar una transacción en su favor. En la red Lightning, los canales tienen un tiempo de espera que determina cuánto tiempo un canal puede estar inactiveo antes de ser cerrado. Si un atacante puede manipular este tiempo, podría obtener una ventaja y realizar una transacción no autorizada. Esta vulnerabilidad es particularmente preocupante porque, a diferencia de otros problemas que podrían ser detectados y mitigados fácilmente, las manipulaciones de tiempo pueden ser más difíciles de rastrear y corregir.

El tercer punto que merece atención es el problema de la "doble financiación". Aunque la red Lightning está diseñada para evitar la doble financiación, los errores en la implementación o el mal uso de las herramientas de la red podrían permitir que alguien intente financiar el mismo canal más de una vez. Este problema podría surgir debido a errores en el software del usuario o por un malentendido sobre cómo funciona la red. Mientras los desarrolladores trabajan para fortalecer las defensas contra esta vulnerabilidad, es posible que queden algunos vacíos que un atacante hábil podría encontrar y utilizar. Finalmente, una vulnerabilidad que ha levantado preocupaciones es la "fuga de información".

Dado que las transacciones en la red Lightning, aunque son generalmente más confidenciales que las de la cadena principal de Bitcoin, no son completamente anónimas, existe el riesgo de que se pueda identificar la actividad de un usuario a través del análisis de patrones en las transacciones. Esta fuga de información podría permitir que gobiernos o actores maliciosos rastreen el movimiento de fondos y, en consecuencia, invadan la privacidad de los usuarios. Es importante notar que, si bien estas vulnerabilidades no se han explotado de manera efectiva, la comunidad de criptomonedas está comprometida con la mejora continua de la seguridad de la red. Desde desarrolladores hasta mineros, todos están en una búsqueda constante por crear un entorno más seguro para los usuarios. Esto incluye la implementación de nuevas tecnologías criptográficas, auditorías de seguridad más rigurosas y la creación de mecanismos de inversión comunitaria para asegurar que la red Lightning se mantenga robusta frente a amenazas emergentes.

La educación también juega un papel crucial en la seguridad de la Red Lightning. A medida que más usuarios se suman, es esencial que comprendan los riesgos asociados y cómo mitigarlos. Talleres, seminarios y recursos en línea son vitales para asegurar que todos los participantes en el ecosistema Lightning tengan una buena comprensión de las mejores prácticas de seguridad y cómo pueden protegerse contra posibles ataques. En conclusión, la Red Lightning de Bitcoin, a pesar de sus vulnerabilidades teóricas, ha demostrado ser un avance significativo en la tecnología de las criptomonedas. A medida que la red evoluciona, es crucial que tanto los usuarios como los desarrolladores permanezcan alertas y proactivos en la identificación y mitigación de posibles riesgos.

La innovación y la seguridad deben avanzar de la mano para garantizar que la Lightning Network pueda cumplir su promesa de transacciones rápidas y económicas, sin comprometer la integridad y la privacidad de sus usuarios. La comunidad continúa trabajando hacia un futuro donde las vulnerabilidades sean una cosa del pasado, y mientras tanto, el potencial de la red Lightning sigue siendo uno de los aspectos más emocionantes del panorama de las criptomonedas. Asumir riesgos es parte del juego, pero la preparación y la educación son las herramientas que pueden marcar la diferencia entre el éxito y el fracaso en esta emocionante y a veces incierta aventura financiera.