En un mundo donde las ciberamenazas evolucionan con rapidez y complejidad, el Departamento de Defensa de los Estados Unidos (DOD) ha decidido dar un giro radical a su enfoque en la adquisición de software. Reconociendo que sus sistemas actuales están «obsoletos» y no adecuados para las necesidades dinámicas y urgentes de la defensa moderna, el Pentágono ha anunciado la puesta en marcha del Software Fast-Track (SWFT), una iniciativa destinada a acelerar los procesos de compra, evaluación y autorización de software, al mismo tiempo que eleva los estándares de seguridad y gestión de riesgos de la cadena de suministro. Este movimiento estratégico viene acompañado de una polémica declaratoria contra las prácticas de uso tradicionales del software de código abierto, cuya proliferación y falta de supervisión directa se perciben como un riesgo verdadero para la seguridad nacional. La importancia y magnitud de esta reforma radican en varios factores fundamentales. En primer lugar, la adquisición de software en las agencias gubernamentales, y en concreto dentro del DOD, ha sido históricamente un proceso complejo, burocrático y lento, que dificulta la integración rápida de tecnologías innovadoras y necesarias para mantenerse un paso delante de actores maliciosos.

La excesiva fragmentación, la redundancia de trámites y la ausencia de estándares claros limitan la capacidad del Pentágono para reaccionar de forma ágil ante nuevas amenazas, dejando a las organizaciones vulnerables frente a ataques cibernéticos que aprovechan fallos de software. En este contexto, Katherine Arrington, directora de informática del Departamento de Defensa, ha liderado la propuesta y el desarrollo del marco SWFT, que promete transformar los protocolos de adquisición mediante la definición de criterios claros y específicos sobre los requisitos de ciberseguridad y la gestión de riesgos de la cadena de suministros (Supply Chain Risk Management, SCRM). Esta iniciativa no solo pretende agilizar el proceso, sino también reforzar los controles para asegurar la integridad y confiabilidad de las soluciones tecnológicas adquiridas. Uno de los aspectos más relevantes y polémicos de esta estrategia es la crítica abierta que el DOD ha hecho al uso indiscriminado de software de código abierto. Aunque el software abierto ha sido históricamente un motor de innovación y colaboración, contribuyendo a una gran variedad de tecnologías y facilitando la reutilización y personalización de códigos, su naturaleza —que implica acceso libre y modificación por parte de múltiples actores— implica riesgos considerables para organismos tan sensibles como el Pentágono.

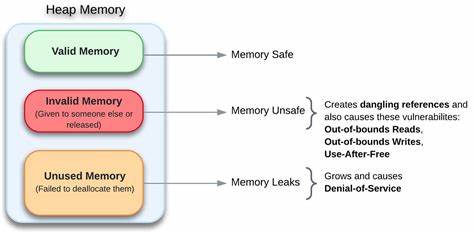

El DOD ha señalado que la falta de visibilidad en cuanto al origen preciso, evolución y modificaciones del software de código abierto dificulta enormemente evaluar sus vulnerabilidades. En consecuencia, exposiciones no detectadas pueden ser explotadas por actores malignos mediante malware o filtraciones, ocasionando brechas que comprometen la seguridad nacional. Los incidentes ya registrados en sistemas de defensa, donde atacantes han ingresado utilizando fallos originados en componentes de código abierto, confirman estas preocupaciones y motivan una revisión exhaustiva de las prácticas actuales. La implementación del SWFT busca combatir estas problemáticas mediante el establecimiento de mecanismos rigurosos de verificación y autorización del software. Estos mecanismos integran criterios de seguridad cibernética precisos y adoptan un enfoque de evaluación proactiva y continua, que monitorea desde el desarrollo hasta la integración final en entornos operacionales.

Además, fomentarán una colaboración más estrecha entre agencias, monitoreo centralizado y determinaciones de riesgos bajo supervisión directa del gobierno federal, con la finalidad de acelerar la autorización sin comprometer la seguridad. Adicionalmente, el Departamento de Defensa pretende eliminar la duplicación y los procesos innecesariamente largos que no aportan valor real. Se busca consolidar esfuerzos y presupuestos, creando una estructura más eficiente que aproveche recursos existentes y tecnológicas emergentes. De hecho, ya se reportan economías significativas, gracias a la modernización y eficiencia impulsada por grupos internos como DOGE, que han logrado ahorrar miles de millones de dólares en diversas agencias gubernamentales, incluido el Pentágono. Este escenario plantea un debate importante alrededor del rol y el valor del software de código abierto frente a las estrictas exigencias de seguridad del sector defensa.

Mientras que algunos expertos defienden que el código abierto ofrece transparencia y oportunidad para la rápida detección de vulnerabilidades, otros advierten que sin una gobernanza sólida puede convertirse en una fuente de riesgos incontrolables, especialmente en aplicaciones críticas. En respuesta, el DOD está explorando vías para implementar mejores prácticas en el uso y monitoreo de estos recursos, sin descartarlos completamente, buscando una manera equilibrada de maximizar sus beneficios minimizando sus riesgos. Por otro lado, la iniciativa SWFT también abre posibilidades para que proveedores de software certificados y altamente controlados puedan ofrecer soluciones especializadas al Departamento de Defensa, incentivando a la industria tecnológica a alinearse con nuevos estándares y procesos más rigurosos, pero igualmente rápidos y efectivos. Esta nueva dinámica podría transformar la relación entre el gobierno y las empresas tecnológicas, promoviendo innovación segura bajo un marco regulatorio actualizado y consciente de los desafíos contemporáneos. Además de la transformación administrativa y estratégica, la reforma del DOD tiene un impacto reclutador y cultural.

La insistencia en protocolos modernos y agilidad refleja la necesidad de un enfoque digital avanzado, que atraiga talento especializado en ciberseguridad, desarrollo seguro y gestión de riesgos tecnológicos. La mejora en herramientas, metodologías y recursos busca no solo proteger infraestructuras críticas, sino también posicionar a la defensa estadounidense en la vanguardia tecnológica global. En conclusión, la reforma en la adquisición de software que encabeza el Departamento de Defensa representa una respuesta contundente ante las amenazas emergentes en el campo digital. La creación del marco Software Fast-Track busca modernizar procesos, incrementar la precisión en la gestión de riesgos y abordar las vulnerabilidades latentes en el uso de software de código abierto, que hasta ahora habían sido poco controladas. Si bien esta postura ha provocado cierta polémica dentro de la comunidad tecnológica, la prioridad de proteger la seguridad nacional en un entorno cada vez más amenazante justifica la adopción de medidas excepcionales.

El éxito de esta iniciativa podría convertirse en un modelo para otros organismos gubernamentales y sectores críticos que enfrentan similares desafíos, marcando un antes y un después en la forma de abordar la tecnología y su gestión en ambientes de alto riesgo.