En el mundo digital actual, donde la privacidad y la seguridad en línea son prioridades fundamentales, las amenazas cibernéticas se vuelven cada vez más sofisticadas y peligrosas. Una de las más recientes y relevantes para millones de usuarios es la campaña de phishing dirigida a usuarios de Gmail que surgió en abril de 2025. Esta ofensiva destaca por la manera en que combina ingeniería social y tecnología para engañar a las personas, haciendo que los correos electrónicos maliciosos parezcan completamente legítimos. La magnitud y complejidad del ataque han despertado la atención de expertos en ciberseguridad y usuarios comunes, quienes buscan comprender cómo se desarrolló esta amenaza y, sobre todo, cómo protegerse. El phishing no es un concepto novedoso, pero ha evolucionado considerablemente.

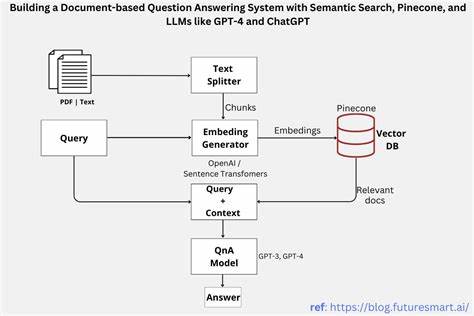

Tradicionalmente, estos ataques se basaban en correos electrónicos fraudulento con faltas ortográficas evidentes o enlaces sospechosos que alertaban a los usuarios. Sin embargo, esta campaña de abril de 2025 muestra una nueva faceta que aprovecha técnicas avanzadas para simular con exactitud las plataformas originales, dificultando mucho la detección. El atacante, actuando en calidad de intermediario, reproduce un sitio legítimo de tal forma que los usuarios no perciban la diferencia. Este método se identifica como un ataque Man in The Middle (MiTM), en donde el ciberdelincuente intercepta y controla las comunicaciones entre el usuario y el servicio legítimo. En este contexto, al copiar el sitio web original, hacer una réplica exacta y alojarla en sus servidores, el atacante puede retransmitir en tiempo real las acciones del usuario a la plataforma auténtica, obteniendo acceso simultáneo a su sesión activa.

El impacto de esto es considerable ya que el atacante puede extraer información sensible como credenciales, datos personales y hasta controlar cuentas sin que el usuario note la suplantación. Lo que incrementa esta amenaza es la habilidad del atacante para mantener la sesión activa una vez que el usuario ha ingresado sus datos en el sitio falso. Por lo tanto, roba no solo las credenciales sino también la posibilidad de tomar control inmediato de la cuenta. Frente a este peligro, un innovador desarrollo en materia de seguridad digital ha surgido como respuesta directa a la vulnerabilidad de estos ataques. Haim Vital, un investigador en seguridad tecnológica, ha registrado una patente que apunta a proteger las comunicaciones contra los ataques MiTM mediante un enfoque criptográfico avanzado.

La idea central consiste en tratar cada solicitud y respuesta como un token JWT (JSON Web Token), pero con una particularidad esencial: tanto el cliente como el servidor firman y validan cada uno de estos tokens para garantizar su autenticidad y evitar manipulaciones. Este método introduce un canal de verificación que va más allá del mecanismo común de autenticación mediante usuario y contraseña. La clave compartida para validar estas firmas es distribuida a través de un tercer canal independiente, como puede ser el correo electrónico, lo que complica aún más que un atacante pueda interceptar y usar esa información para falsificar solicitudes. En consecuencia, incluso si un atacante logra obtener las credenciales de acceso, la ausencia de este secreto adicional impide que pueda realizar acciones maliciosas suplantando al usuario. Esta innovación tiene el potencial de transformar la forma en que se garantizan las operaciones en línea, especialmente en servicios tan frecuentados y críticos como Gmail.

A pesar de estas medidas, la prevención sigue siendo esencial y depende en gran medida del comportamiento de los usuarios. Reconocer señales de alerta en correos electrónicos, verificar la dirección URL antes de ingresar información, utilizar autenticación de dos factores y mantener actualizados los dispositivos son prácticas que pueden reducir considerablemente el riesgo de ser víctima de phishing. Además, resulta clave que las plataformas continúen adoptando tecnologías avanzadas de protección y alertas tempranas para detectar y bloquear estos ataques desde su origen. Gmail, como una de las plataformas de correo electrónico más utilizadas en el mundo, debe intensificar sus esfuerzos en incorporar soluciones que bloqueen la replicación maliciosa de sus interfaces y fortalezcan sus protocolos de seguridad. La campaña de phishing que emergió en abril de 2025 es un recordatorio contundente de que la seguridad cibernética es un espacio en constante evolución que requiere innovación, educación y colaboración entre usuarios, empresas y expertos para mantener a raya las amenazas que constantemente buscan explotar vulnerabilidades.

En definitiva, la combinación de nuevas tecnologías con la concientización colectiva ofrecerá la mejor defensa ante ataques cada vez más sofisticados y conflictivos. El futuro de la seguridad digital frente al phishing pasa tanto por soluciones tecnológicas como por una cultura de alerta permanente frente a actividades sospechosas en línea. La batalla por proteger los datos personales y la integridad de las cuentas en Internet continúa siendo prioritario para mantener la confianza y la privacidad en un mundo hiperconectado.