En la era digital actual, la presencia de bots en internet es una realidad ineludible. Se estima que casi la mitad del tráfico en la red está generado por estas entidades automatizadas. Mientras que algunos bots cumplen funciones legítimas, como la indexación web para motores de búsqueda o el acceso a contenidos públicos para archivos digitales y herramientas de accesibilidad, otros están diseñados para fines maliciosos. Desde ataques DDoS que paralizan servicios hasta el robo de datos confidenciales, la proliferación de bots maliciosos representa uno de los mayores retos para la seguridad en línea. Para combatir estas amenazas, diversas empresas y servicios han desarrollado complejas medidas anti-bot.

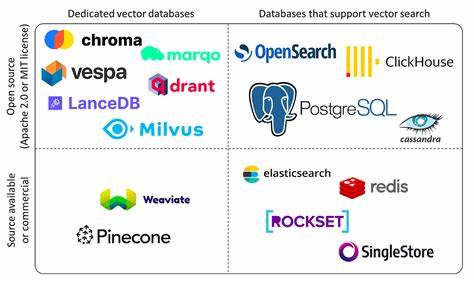

Entre ellas, el gigante tecnológico Cloudflare aparece como un actor fundamental. Este proveedor de red de entrega de contenidos (CDN) ha implementado una serie de filtros y mecanismos que analizan el comportamiento, la reputación IP y las características técnicas del navegador de cada usuario para discernir entre tráfico humano, bots legítimos y bots maliciosos. A través de retos como CAPTCHA o Turnstile, además de análisis avanzados respaldados por inteligencia artificial, intentan proteger los sitios web de ataques automatizados y tráfico no deseado. Sin embargo, aunque estas medidas son indispensables, su uso generalizado y rigurosa aplicación ha generado una problemática significativa: el bloqueo accidental de bots legítimos y herramientas automatizadas que contribuyen a la seguridad y el estudio del ecosistema digital. Este fenómeno de “daños colaterales” impide, por ejemplo, que escáneres de seguridad puedan acceder rápidamente a sitios para detectar actividades como phishing o vulnerabilidades.

Al ser bloqueados o recibir desafíos técnicos que no pueden superar, estos servicios ven limitada su efectividad y la capacidad de reaccionar rápido ante amenazas emergentes. Esta limitación tiene consecuencias directas y peligrosas. Los sitios de phishing, cuya vida media suele ser breve – apenas unas horas en muchos casos – dependen de la detección rápida para ser dados de baja y evitar víctimas. Sin embargo, los retrasos causados por las barreras anti-bot pueden extender la permanencia en línea de estas páginas, facilitando que los ciberdelincuentes concreten fraudes y ataques con mayor impunidad. Además, numerosos sitios maliciosos explotan intencionadamente estos escudos, alojándose detrás de servicios como Cloudflare para camuflar su verdadera ubicación y evadir la supervisión de herramientas de seguridad.

Este problema no se limita únicamente a sitios que alojan malware o phishing evidente. Muchos esquemas fraudulentos de difícil detección, que no cuentan con código malicioso explícito pero sí con prácticas engañosas, también encuentran refugio tras estas defensas. Operaciones como tiendas falsas, plataformas de inversión fraudulentas o suscripciones engañosas se benefician de la imposibilidad de ser analizadas con facilidad por sistemas automatizados. El resultado es un aumento de víctimas y una lenta reacción para retirarlos del espacio digital. Adicionalmente, servicios esenciales como archivos web (la Wayback Machine, Common Crawl) y herramientas de accesibilidad sufren frecuentes bloqueos.

Esto repercute negativamente en la preservación del patrimonio digital y en el acceso a la información para personas con discapacidades. El bloqueo sistemático obliga a investigadores y desarrolladores a buscar alternativas costosas y técnicamente complejas para continuar con sus labores. Para sortear estas barreras, las empresas que desarrollan soluciones de seguridad deben invertir en tecnologías avanzadas de emulación de navegador, uso de proxies residenciales y servicios para resolver CAPTCHAs automatizados. Estas soluciones representan un alto gasto y aumentan la complejidad operativa, lo cual puede desalentar el desarrollo y la innovación en el campo de la ciberseguridad. Reconociendo esta tensión, algunos proveedores como Cloudflare han implementado programas para minimizar el impacto en bots legítimos, tales como listas blancas para bots verificados (como motores de búsqueda) y configuraciones avanzadas para permitir tráfico de herramientas reconocidas.

Sin embargo, estas medidas no alcanzan a cubrir todas las necesidades del ecosistema y plantean un desafío para la gestión operativa de los propietarios de sitios web, quienes deben decidir qué tráfico permitir o bloquear. La situación plantea un dilema fundamental: cómo equilibrar la protección contra bots maliciosos sin restringir la actividad legítima que contribuye a la seguridad y funcionalidad de la web. La solución ideal requerirá la colaboración y diálogo abierto entre proveedores de infraestructura, propietarios de sitios, investigadores de seguridad, desarrolladores y reguladores. Avanzar hacia una diferenciación más precisa de bots y automatismos es esencial. No basta con clasificar el tráfico como humano o bot, bueno o malo.

Es necesario implementar mecanismos que permitan reconocer de forma confiable la legitimidad y propósito de cada agente automatizado. La creación de estándares o certificaciones digitales para bots confiables podría facilitar su identificación y permitir un acceso fluido sin comprometer la seguridad general. Asimismo, la responsabilidad para mantener un ambiente seguro en la web es compartida. Los proveedores deben continuar innovando en técnicas de detección más sofisticadas y ajustables. Los dueños de sitios tienen el papel crucial de utilizar controladores para personalizar sus reglas de acceso.

Mientras tanto, los desarrolladores de herramientas de seguridad deben diseñar sistemas resilientes que combinen precisión técnica y facilidad operativa. La naturaleza abierta de internet constituye tanto su fortaleza como su vulnerabilidad. Mientras se requieren escudos poderosos para defenderse de amenazas crecientes, es vital evitar que estos mismos escudos se conviertan en capas que protejan a los atacantes invisibles. El reto reside en encontrar un equilibrio dinámico que permita proteger a los usuarios sin obstaculizar la transparencia, el acceso legítimo y la innovación. Cada avance en esta carrera armamentista digital debe considerar las consecuencias no deseadas y esforzarse por minimizar el impacto sobre actividades legítimas.

![New computers don't speed up old code [video]](/images/4F4AD927-7B28-4EC4-ADA9-E252F98062B0)