En un mundo cada vez más interconectado, la integración de distintas herramientas de inteligencia artificial (IA) y plataformas de comunicaciones multipropósito (MCP) se ha vuelto una práctica común entre empresas y desarrolladores. Sin embargo, esta tendencia trae consigo un riesgo significativo relacionado con la seguridad: la gestión y exposición de claves API sensibles. Cada vez que un agente de IA solicita acceso a una clave, se incrementa la vulnerabilidad a fugas de información y accesos no autorizados. Es aquí donde Piper emerge como una solución innovadora y segura que transforma la forma en que se conectan las aplicaciones a los secretos de los usuarios, facilitando un control granular y una trazabilidad completa de las interacciones con las credenciales, gracias a la integración de tecnologías robustas como OAuth 2.0 y el Security Token Service (STS) de Google.

El problema fundamental que Piper aborda es la práctica común pero peligrosa de compartir claves API estáticas con múltiples agentes o servicios. Imagina un calendario inteligente, un notificante para Slack o un resumidor de correos electrónicos que requieren acceso a estas claves para funcionar correctamente. Con el método tradicional, es habitual que se copie y pegue la clave en cada plataforma o servicio, incrementando el riesgo de robo o mal uso. Además, estas claves, al ser de larga duración, pueden quedar activas mucho tiempo después de que el usuario haya dejado de utilizar un servicio, aumentando el potencial para ataques o accesos indebidos. Piper propone un cambio radical al centralizar el almacenamiento de estas credenciales y emitir acceso temporal y limitado a través de tokens.

Esto significa que la clave real nunca se expone ni se comparte directamente con los agentes. La solución se basa en una filosofía semejante a la de un llavero digital especializado en claves para aplicaciones. Los usuarios agregan sus claves API y tokens una sola vez a la bóveda segura de Piper, que las cifra utilizando Google Secret Manager, una plataforma reconocida por su robusta encriptación tanto en reposo como en tránsito. Cada vez que un agente o aplicación requiere acceso, Piper solicita la aprobación explícita del usuario para emitir un pase de acceso temporal que sustituye la clave original. Estos pases se generan como tokens de corta duración mediante el Servicio de Token de Seguridad (STS), lo que garantiza que cualquier acceso es no sólo rastreable y auditable, sino también reversible en tiempo real si se detecta algún comportamiento sospechoso o innecesario.

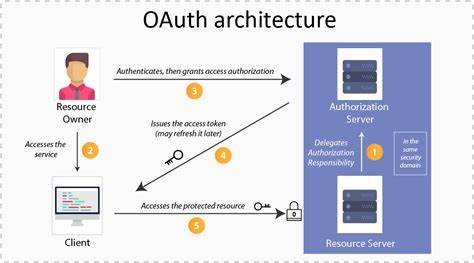

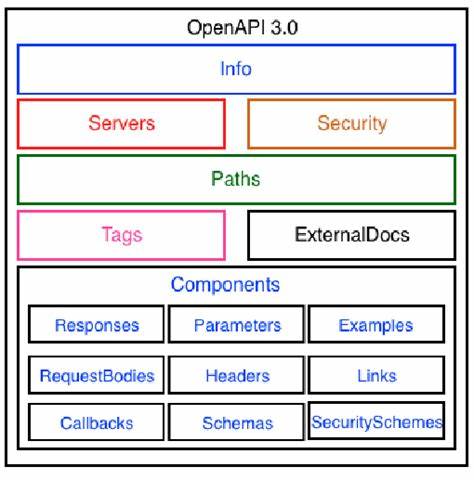

Para los desarrolladores y creadores de agentes, Piper simplifica enormemente la integración de la seguridad sin sacrificar la usabilidad ni la rapidez. Mediante un SDK disponible en Python y basado en el flujo estándar de OAuth 2.0, los desarrolladores pueden añadir Piper a sus proyectos en menos de treinta minutos, registrando su agente y obteniendo un identificador único que facilita la gestión y monitoreo. El SDK está diseñado para manejar la autenticación de manera transparente, abstraiendo las claves largas y proporcionando tokens temporales para las solicitudes. En caso de que un usuario decida no utilizar Piper, el sistema garantiza una caída automática al método tradicional utilizando variables de entorno, asegurando que la funcionalidad no se interrumpa abruptamente.

Una característica clave de Piper es el control granular y la capacidad de revocar accesos en cualquier momento. Desde un panel de administración intuitivo, los usuarios pueden visualizar qué agentes han utilizado sus credenciales, cuándo lo hicieron y cómo. Si detectan alguna actividad inusual o simplemente desean detener el acceso, un simple interruptor bloquea inmediatamente cualquier petición futura del agente involucrado. Este tipo de administración dinámica reduce considerablemente la superficie de ataque y proporciona tranquilidad a los usuarios, quienes ya no tienen que despedirse de su seguridad para aprovechar aplicaciones interconectadas. Además, Piper ha pensado en la escalabilidad y auditoría corporativa incorporando la posibilidad de exportar logs completos de accesos y actividades a BigQuery, la plataforma analítica de Google Cloud, facilitando así el cumplimiento de normativas y la elaboración de informes de seguridad.

La intención de la empresa también incluye alcanzar certificaciones de seguridad como SOC 2, lo que reafirma su compromiso con los más altos estándares de protección de datos. En términos de seguridad, la combinación de Google Secret Manager y STS ofrece un equilibrio perfecto entre protección y usabilidad. Mientras Secret Manager se encarga de asegurar el almacenamiento confidencial, STS emite tokens temporales que limitan la duración y el alcance de los accesos, minimizando así la posibilidad de comprometer la clave maestra. Esta arquitectura aporta además una capa adicional de seguridad basada en OAuth 2.0, que asegura una autenticación y autorización estandarizada y ampliamente probada para el intercambio seguro de permisos entre aplicaciones.

Desde la perspectiva del usuario final, Piper transforma la experiencia de gestionar múltiples servicios que requieren claves API en un proceso ágil y seguro. En lugar de la tediosa y riesgosa tarea de copiar y pegar claves en cada nueva herramienta, basta con almacenar la clave una vez y otorgar permisos con un solo clic cuando sea necesario. Con la posibilidad de revocar en cualquier momento, el usuario recupera el control total de sus credenciales y reduce la ansiedad generada por la exposición de información sensible. No solo mejora la seguridad, sino que también impulsa la adopción de herramientas de IA debido a la confianza que genera un sistema transparente y fácil de usar. El equipo detrás de Piper invita a desarrolladores, empresas y usuarios a unirse a su lista de espera para tener acceso temprano, lo que supone una ventaja para quienes desean mantener su infraestructura digital protegida mientras aprovechan el potencial de la inteligencia artificial y las integraciones entre agentes.