En la era digital actual, la seguridad de los datos es un pilar fundamental para la confianza y el correcto funcionamiento de innumerables industrias y servicios que dependen de la informática. La confidencialidad de las claves criptográficas, que protegen la integridad y privacidad de la información, es especialmente crítica. Sin embargo, asegurar que estas claves permanezcan protegidas frente a atacantes sofisticados o vulnerabilidades emergentes es un desafío constante para los expertos en seguridad. Es aquí donde Lixom, una innovadora técnica desarrollada para sistemas x86, cobra vital importancia. Diseñada para proteger secretos criptográficos mediante el uso de la memoria solo de ejecución (XOM, por sus siglas en inglés), Lixom se posiciona como una solución ligera y efectiva que incrementa la resistencia ante fugas de información sin necesidad de una reingeniería completa del sistema ni la dependencia exclusiva de entornos de ejecución confiables.

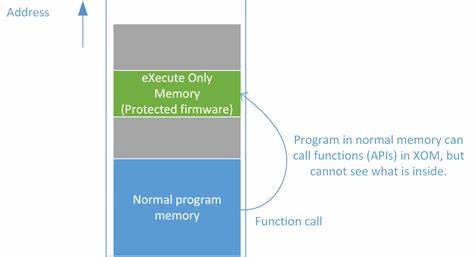

El concepto de memoria solo de ejecución es una evolución dentro del campo de la arquitectura de memoria, que define áreas en la memoria que se pueden ejecutar pero no leer ni escribir de manera directa. Tradicionalmente, las claves criptográficas y otros secretos se almacenan en áreas de memoria accesibles para lectura y escritura, lo que los vuelve vulnerables a ataques que explotan privilegios elevados o vulnerabilidades de ejecución transitoria como Meltdown y Spectre. Lixom aprovecha la memoria solo de ejecución para almacenar secretos criptográficos como código en lugar de datos, haciendo que no puedan ser leídos directamente por procesos maliciosos o atacantes que hayan comprometido el sistema en capas superiores, como el kernel o el hipervisor. De este modo, incluso si un atacante logra acceder a privilegios elevados dentro del sistema, la lectura de estos secretos queda bloqueada por las restricciones de la memoria XOM. Uno de los aspectos más destacables de Lixom es su capacidad de brindar niveles de protección comparables a los Entornos de Ejecución Confiables (TEEs) tradicionales, pero sin la necesidad de implementaciones complejas ni hardware especializado.

Esta característica permite su adopción en una amplia variedad de escenarios y sistemas que ejecutan procesadores x86, facilitando así un espectro más amplio de protección para diferentes aplicaciones de seguridad. En el ámbito de las máquinas virtuales, por ejemplo, Lixom logra proteger las claves criptográficas de posibles compromisos a nivel del kernel invitado, una problemática común en entornos virtualizados donde la separación entre invitado y anfitrión puede ser desafiada. Esto significa que incluso si el kernel de una máquina virtual es vulnerado, las claves permanecen a salvo, elevando así el nivel de seguridad sin depender completamente del hipervisor ni de tecnologías de virtualización muy avanzadas. Otro punto relevante sobre Lixom es su robusta defensa contra vulnerabilidades que han puesto en jaque a la industria en años recientes. Meltdown, Spectre y Foreshadow representan ejemplos de ataques de ejecución transitoria que han demostrado cómo se puede explotar el funcionamiento interno de la CPU para acceder a datos secretos dentro del sistema.

Lixom, al utilizar la memoria solo de ejecución, elimina el vector de acceso a estos secretos, mitigando significativamente el riesgo de que estos ataques puedan extraer información sensible. Además, Lixom no sacrifica el rendimiento, un aspecto crucial para que una solución de seguridad pueda ser adoptada ampliamente. Su diseño eficiente permite que algoritmos criptográficos de altas demandas, como AES, mantengan un rendimiento óptimo, evitando cuellos de botella o degradaciones que puedan afectar la experiencia del usuario o el funcionamiento del sistema. Esta combinación entre seguridad mejorada y capacidad de ejecución sin impactos negativos también hace que Lixom sea aplicable en múltiples ámbitos, incluyendo but not limited a la protección de discos cifrados, sistemas de gestión de derechos digitales (DRM) y otras aplicaciones que requieren la protección confiable de claves criptográficas en tiempo real. Lixom representa un avance significativo en el panorama de la seguridad informática, demostrando que es posible implementar niveles elevados de protección sin la obligatoriedad de infraestructura especializada ni de confiar exclusivamente en mecanismos tradicionales que pueden no estar disponibles o ser fáciles de vulnerar.