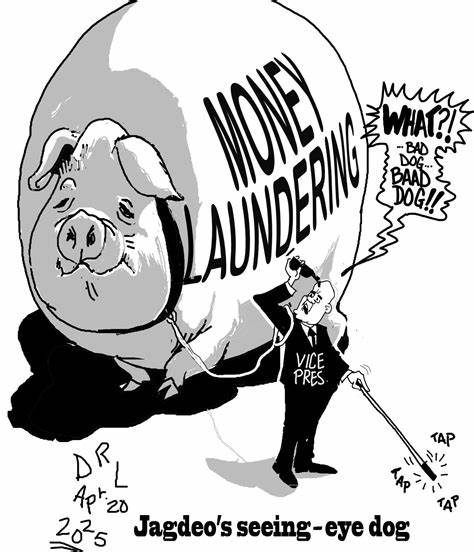

En el mundo digital contemporáneo, donde la tecnología blockchain y las criptomonedas han revolucionado la manera de concebir las transacciones financieras, surge un nuevo desafío en materia de seguridad: los espías cibernéticos norcoreanos han creado empresas ficticias con sede en Estados Unidos para engañar a desarrolladores de criptomonedas. Este enfoque sofisticado de ciberespionaje no solo pone en riesgo la integridad de los proyectos tecnológicos, sino que también revela una faceta inquietante de cómo las naciones enemigas emplean el subterfugio digital para influir en mercados clave y obtener beneficios ilícitos. La estrategia consiste en la creación de empresas fantasma que funcionan como fachadas convincentes. Estas organizaciones aparentan ser legítimas firmas de desarrollo criptográfico estadounidenses y ofrecen colaboraciones, inversiones o servicios a desarrolladores en la industria de las criptomonedas. Los agentes norcoreanos utilizan esta identidad falsa para infiltrarse en los proyectos, obtener información sensible, robar propiedad intelectual y, en algunos casos, incluso apropiarse de fondos digitales.

Este modus operandi tiene sus raíces en una necesidad urgente para que Corea del Norte supere las sanciones internacionales y las restricciones económicas que pesan sobre su régimen. La economía norcoreana está severamente limitada, y el acceso a divisas extranjeras es un elemento clave para mantener sus actividades, tanto internas como militares. Es aquí donde la minería, el robo y la manipulación con criptomonedas se presentan como fuentes valiosas de recursos, y el ciberespionaje se convierte en una herramienta funcional para lograr estos objetivos. Los ataques contra desarrolladores de criptomonedas son particularmente peligrosos debido a la naturaleza innovadora y descentralizada del sector. Muchas startups y proyectos emergentes tienen estructuras menos rígidas que otras industrias, lo que los hace más vulnerables a ser explotados por actores maliciosos.

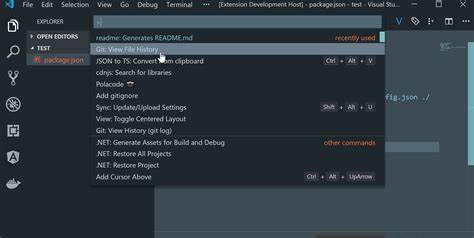

La confianza que se deposita en socios e inversionistas debe ser cuidadosamente verificada, pero cuando se trata de empresas que aparentan ser estadounidenses y que presentan credenciales creíbles, la línea entre lo legítimo y lo fraudulento se vuelve borrosa. Las autoridades estadounidenses y expertos en ciberseguridad han detectado que estas empresas fachada utilizan una variedad de técnicas para aparentar autenticidad. Algunas tienen sitios web profesionales, perfiles en redes sociales, direcciones físicas falsas o incluso alquilan oficinas en zonas de prestigio para generar la impresión de ser negocios reales. También emplean contratos y documentos legales elaborados para convencer a sus víctimas de la validez de su propuesta. Estos métodos complejos dificultan la identificación temprana de la estafa.

Además de robar información tecnológica y datos financieros, estas operaciones pueden tener consecuencias más profundas al infiltrar redes de desarrolladores y proveedores de servicios asociados. Esto puede abrir puertas para ataques posteriores, desde el compromiso directo de infraestructuras hasta la introducción de vulnerabilidades en el código base de proyectos criptográficos. La inserción maliciosa podría desencadenar pérdidas millonarias tanto en recursos económicos como en confianza pública. El impacto de estos ataques perjudica no solo a las víctimas directas, sino que también afecta la percepción global del mercado criptográfico. La industria ya enfrenta desafíos en materia regulatoria y de confianza, y la exposición de estas tácticas de espionaje norcoreano añade una capa adicional de incertidumbre que podría ralentizar la adopción masiva y limitar el crecimiento del ecosistema.

Ante esta amenaza, los desarrolladores y empresas del sector deben adoptar estrategias de seguridad más robustas. La verificación exhaustiva de los antecedentes y la transparencia en los procesos de colaboración son fundamentales para evitar caer en estas redes. Es crucial la implementación de medidas de ciberseguridad avanzadas, incluyendo auditorías de código, controles de acceso estrictos y la educación continua de los equipos sobre las tácticas de ingeniería social. Por su parte, los gobiernos y agencias internacionales tienen un rol activo en la detección y desarticulación de estas empresas fraudulentas. La colaboración entre países es esencial para trazar un mapa global de estas operaciones y tomar medidas legales efectivas contra los responsables.

La cooperación entre sectores público y privado también facilita la creación de protocolos de alerta y la difusión de información crítica para proteger a la comunidad tecnológica. En conclusión, la creación de empresas ficticias en Estados Unidos por parte de espías cibernéticos norcoreanos es un claro ejemplo de cómo la geopolítica y la tecnología convergen en una batalla silenciosa. La seguridad digital se convierte en un campo de batalla estratégico donde se juegan no solo recursos económicos sino también la confianza y el futuro de la innovación tecnológica. La defensa contra esta amenaza exige una conciencia elevada, preparación constante y colaboración global para salvaguardar el desarrollo legítimo en el universo de las criptomonedas.