En el mundo actual del desarrollo web, la seguridad y protección del código se han vuelto aspectos fundamentales para los desarrolladores y empresas que buscan proteger su propiedad intelectual y evitar la ingeniería inversa no autorizada. La ofuscación de JavaScript ha sido durante mucho tiempo una herramienta clave para dificultar la comprensión y manipulación del código cliente, pero las técnicas tradicionales empiezan a mostrar sus limitaciones frente a usuarios con conocimientos técnicos avanzados y herramientas sofisticadas. En este contexto, surge una técnica innovadora que combina la transmisión de datos por flujo de archivos con la ofuscación: la ofuscación de JavaScript a través de un canal lateral de flujo de archivos. Esta técnica aprovecha la manera en que los navegadores modernos cargan archivos desde el servidor en forma de flujo, permitiendo que el código JavaScript sea codificado en señales temporales que se transmiten durante la carga de otros recursos, como hojas de estilo CSS o imágenes. En lugar de enviar el código JavaScript de forma directa y fácilmente accesible en el HTML o archivos JS tradicionales, este se oculta en retardos temporales indicativos de bits que pueden ser decodificados por el propio navegador en tiempo real para reconstruir el código JavaScript original y ejecutarlo.

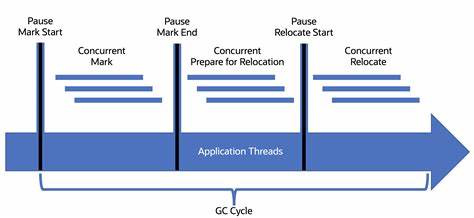

Para comprender mejor el concepto, es importante saber que los navegadores operan bajo un modelo de carga de recursos en forma de flujo de bytes. Al recibir un archivo, los bytes llegan poco a poco, y entre cada uno puede haber cierto retraso. Estos retrasos pueden ser controlados y programados para representar información codificada, similar a cómo el código Morse utiliza longitudes de tiempo distintas para puntos y rayas. De esta manera, un 0 binario podría estar representado por una demora corta y un 1 por una demora larga. Cuando el navegador recibe esta secuencia, un script especialmente diseñado puede medir estos tiempos y decodificar la información de vuelta a código JavaScript funcional.

Esta forma de ofuscación no solo logra dificultar enormemente la tarea de un atacante que busque interceptar o copiar el código de inmediato, sino que también añade una capa dinámica impredecible que muchos mecanismos tradicionales de bloqueo no detectan. Esto es especialmente relevante en escenarios donde se implementan defensas contra depuradores o herramientas de inspección, ya que el código JavaScript no está presente como texto plano o archivo descargable común, sino latente en una forma codificada temporalmente dentro del flujo de carga de otros recursos. La implementación de este método requiere un entendimiento avanzado tanto de la gestión del flujo de archivos del navegador como de la sincronización y medición de tiempos a nivel de código cliente. La ofuscación mediante canal lateral tiene potencial para resistir ciertas formas de monitoreo pasivo o manipulación directa del código, aunque no es infalible. Una persona suficientemente determinada podría replicar el sistema de medición de tiempos o interceptar el patrón de retardos para reconstruir el código.

Sin embargo, al combinarse con otras técnicas como el cifrado, comprobación de integridad mediante checksum o la utilización de múltiples flujos simultáneos, su robustez puede aumentar considerablemente. Entre las ventajas más notables de esta técnica está su capacidad para ocultar efectivamente la presencia del código JavaScript en el tráfico de red visible para herramientas convencionales. Ya que el código no se transmite directamente, sino codificado en el patrón temporal de otro recurso, la mayoría de los analizadores de tráfico o sistemas de filtrado no detectan su contenido real. Esto puede ser útil para proteger APIs privadas o funcionalidades críticas de una aplicación web que no se desea exponer abiertamente. Además, se pueden establecer cabeceras HTTP personalizadas que dificultan el acceso y análisis por parte de intermediarios o herramientas como BurpSuite.

No obstante, existen múltiples desafíos prácticos y limitaciones inherentes a esta estrategia. La exactitud en la medición y replicación de los retardos puede verse afectada por condiciones reales de red como latencia variable, congestión, o la presencia de proxies y CDN que modifiquen o optimicen el flujo de datos. Estas condiciones pueden introducir ruido e inconsistencias en la transmisión, dificultando la correcta decodificación y provocando errores o fallos en la ejecución del código final. Asimismo, implementar sistemas de corrección de errores o compresión dentro de esta dinámica agrega complejidad y requiere recursos adicionales. Asimismo, es importante destacar que la seguridad a través de la oscuridad o técnicas de ocultamiento sujeto a canales laterales no debe considerarse como una barrera definitiva contra ataques o ingeniería inversa.

La persistencia y la habilidad técnica de un investigador o atacante pueden acabar superando estas medidas, aunque a un costo mayor de tiempo y esfuerzo. Por eso, esta técnica debe incorporarse como parte de un enfoque de seguridad integral, complementado con buenas prácticas de desarrollo seguro, autenticación robusta y monitoreo continuo. El futuro de la ofuscación y protección de código en la web probablemente contemplará la integración de tecnologías más complejas que aprovechen no solo canales laterales temporales, sino también otras características del navegador y protocolos modernos. Por ejemplo, el uso de flujos múltiples paralelos para incrementar la tasa de transmisión, la implementación de cifrado end-to-end en conjuntos de recursos, y la combinación con aprendizaje automático para detectar intentos de ingeniería inversa en tiempo real. Finalmente, la comunidad de desarrolladores y expertos en seguridad debe mantenerse alerta ante estas técnicas emergentes, tanto para adoptarlas de forma informada como para comprender sus limitaciones y posibles vectores de ataque asociados.

La ofuscación a través del canal lateral de flujo de archivos representa una evolución fascinante en la protección de código JavaScript, ofreciendo una capa adicional de defensa ante un panorama digital cada vez más desafiante y competitivo. En resumen, la ofuscación de JavaScript mediante canal lateral de flujo de archivos es una técnica intrigante que convierte la forma tradicional de carga de recursos en un medio para transmitir código secretamente, dificultando su análisis y robo. Aunque no está exenta de desafíos, esta nueva forma de ofuscación puede marcar un antes y un después en cómo se protege el código del lado cliente, proporcionando a los desarrolladores herramientas adicionales para mantener su trabajo seguro y privado en internet.

![An Entire Roman City Is Hidden Beneath London [video]](/images/36A57141-1090-4CA9-9B07-231384E531FC)